Rhea Financeの760万ドルが盗難、DeFi偽造トークン攻撃でオラクルを悪用

分散型金融(DeFi)プロトコルのRhea Financeは4月16日に重大なセキュリティ脆弱性に遭遇し、ブロックチェーンのセキュリティ企業CertiKは損失が約760万ドルに上ると見積もっている。攻撃者は偽のトークン・コントラクトを作成し、さらに新たに設けた流動性プールに資金を注入することで、プロトコルのオラクルおよび検証メカニズムを誤作動させ、その結果として資金を正常に引き出すことに成功した。CertiKは関与したオンチェーンのアドレスを特定しており、調査は継続中である。

攻撃メカニズム:偽のトークン・コントラクトと流動性プールの組み合わせによる欺瞞

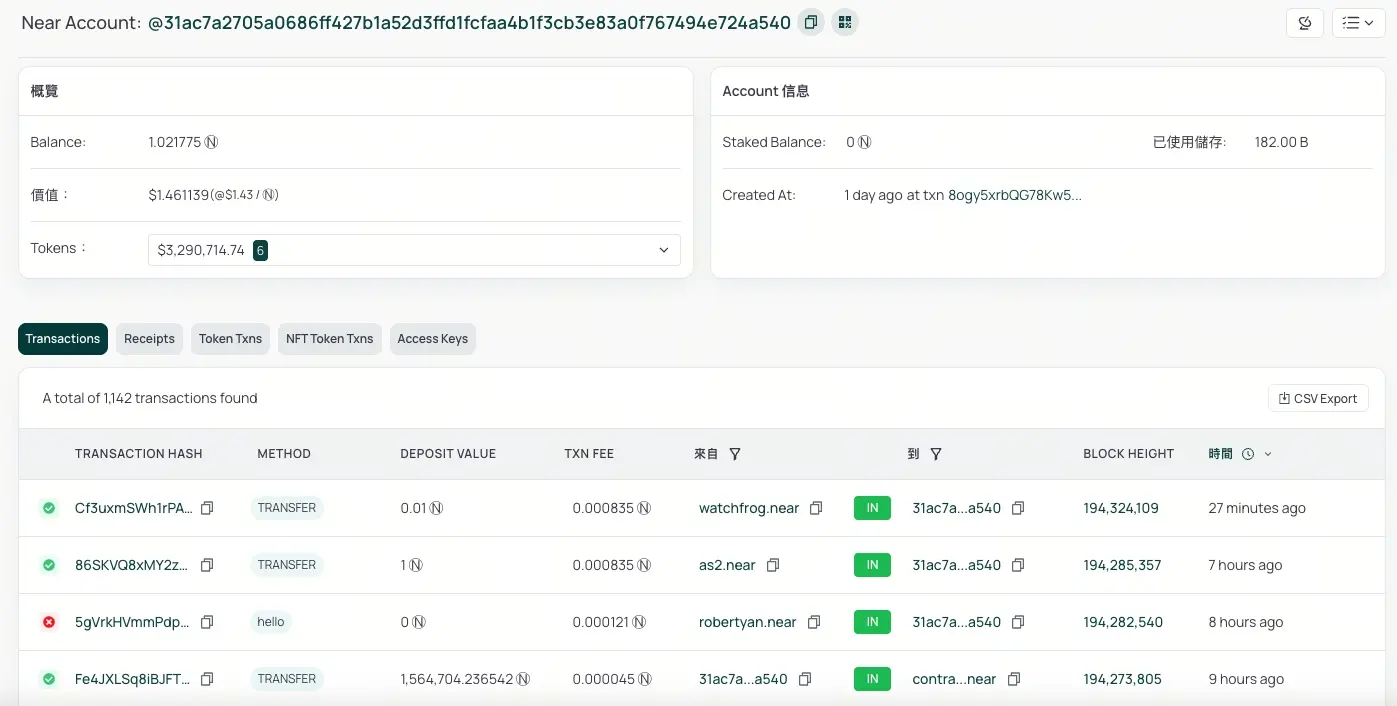

(出所:NearBlocks)

(出所:NearBlocks)

CertiKの初期分析によれば、今回の攻撃の技術的な手順には2つの重要なステップがある。攻撃者はまず偽のトークン・コントラクトをデプロイし、その後、新規に作成した流動性プールへ資金を注入して、「通常の取引活動」が行われているように見せかけた。この操作は、Rhea Financeプロトコルが依存するオラクルと検証レイヤーを誤誘導し、資産価値を誤って評価させることで、攻撃者がプロトコルに認識された価値と実際の価値とのギャップを利用して資金を引き出せるようにした。

この種のオラクル操作攻撃は、DeFiエコシステムにおいて繰り返し現れる代表的なセキュリティ脅威であり、核心となる仕組みは、人為的に作り出した流動性のシグナルや虚偽の価格データによって、プロトコルが資産の状態を判断することを歪め、本来実行されるべきでない取引ロジックを引き起こす点にある。

損失規模:760万ドルはRhea FinanceのTVLの約6%

CertiKは今回の損失が約760万ドルだと見積もっているが、オンチェーン分析が深まるにつれて、この数値はなお調整される可能性がある。DefiLlamaのデータによると、Rhea Financeは現在約1.28億ドルの総ロック価値(TVL)を保有しており、今回の脆弱性による損失はプラットフォーム全体の流動性の約6%に相当する。単一のセキュリティインシデントとしては、中程度〜やや深刻な部類だ。

攻撃者は資金を盗んだ後、複数のオンチェーン・アドレスを経由して資産をルーティングしており、これはDeFi攻撃後に見られる一般的な混乱目的の手法である。目的は、追跡や資金凍結に関する作業を複雑化することにある。

同日:大口のオンチェーン資金の動き

Rhea Financeの件が起きた同日、オンチェーンの記録には他にも注目すべき大口BTC移転が2件あった:

米国政府:Coinbase Primeに8.2 BTC(約60.6万ドル)を入金。これらの資産は、Bitfinexのハッカー事件に関連する差し押さえ資産によるもの

Abraxas Capital:Krakenに1,993 BTC(約1.48億ドル)を入金。3月中旬以降の大規模なビットコイン取引パターンを継続

よくある質問

オラクル操作攻撃とは何で、それはDeFiプロトコルにどう影響するのか?

オラクルとは、DeFiプロトコルがオフチェーンまたはオンチェーンの価格データを取得するための仲介役である。攻撃者が、人為的に制御した流動性プールや偽のトークン・コントラクトを通じてオラクルに歪んだデータを入力すると、プロトコルは資産価値を誤って評価し、偏差のある価格に基づいて借り入れ、清算、裁定取引などの操作を実行してしまう可能性がある。結果として攻撃者は、無リスクで差額を回収できてしまう。これはDeFiの歴史の中で最もよく見られ、かつ継続的に存在する攻撃手法の一つだ。

Rhea Financeの今回の損失は、TVLに対してどれほど深刻?

760万ドルの損失は、Rhea Financeの約1.28億ドルのTVLの5.9%に相当し、中程度〜やや深刻なセキュリティインシデントに当たる。もし攻撃者がまだすべての資金移転を完了していない場合、実際の損失はCertiKの初期見積もりよりも大きくなる可能性がある。プラットフォームは現在も稼働しているが、潜在的な継続リスクがある。

Rhea Financeは現時点で未回答。保有資産のユーザーはどう対応すべき?

プロトコルチームが公式な回答を出すか、システムが脆弱性を安全に封じ込めたことを確認するまで、Rhea Financeの資産を保有するユーザーは、リスクを下げるために流動性の引き揚げを検討すべきだ。CertiKなどの第三者セキュリティプラットフォームを通じて、インシデントの最新のオンチェーン状況を継続的に追跡し、脆弱性の修復が完全に確認される前に新たな資金の入金を行わないようにすること。

関連記事

SuiチェーンのDeFiレンディングプロトコル「Scallop」がハッキング被害、旧バージョンのコントラクトの脆弱性により15万SUIが盗難

ライトコイン、MWEBプライバシーレイヤーのゼロデイ脆弱性悪用後に深いチェーン再編を実施