概要はじめに------------**Crypto-as-a-Service(CaaS)**は、「暗号通貨取引所を構築せずに暗号製品を作る」アプローチです。あなたの金融機関は顧客関係、商品ガバナンス、ブランド体験を維持し、専門の提供者がウォレットインフラ、実行基盤、保管オプション、運用ツールを提供して、安全に大規模な暗号運用を可能にします。これは重要です。なぜなら、多くの規制された金融機関は「構築できるか」ではなく、運用リスク(保管管理、詐欺、報告、ローンチ後の二次責任)で失敗するからです。**このガイドで学べること:*** 銀行、通信事業者、フィンテック企業が今、誇大広告に頼らずに暗号製品に再び取り組む理由* CaaSが調達、リスク、コンプライアンスチームに何を含み(何を含まない)のか* アイデンティティ、コア台帳、サポートツールにCaaSスタックを統合するためのリファレンスアーキテクチャ* 「最小限の実用的な暗号製品」の段階的展開計画と、後悔を防ぐガードレール* セキュリティ、保管、コンプライアンスワークフロー、支払い基盤、経済性、ベンダーの評価方法**対象者:** フィンテック、銀行、ネオバンク、通信事業者、暗号採用初期の決済提供者、さらにレールを追加するブローカーや小規模取引所。_免責事項:_ これは情報提供のみであり、金融、法務、コンプライアンスのアドバイスではありません。規制は管轄区域によって異なるため、早めに法務・コンプライアンスチームと相談してください。タイミングの変化なぜ今、銀行、通信事業者、フィンテックにとってCaaSなのか------------------------------------------------------------数年前、「暗号を追加する」ことは、変動性の高い資産クラスを消費者向けアプリに組み込み、需要が製品を支えることを期待することが多かったです。その時代は終わりつつあります。現在、暗号に再び取り組む金融機関は、より実用的な目標と厳格な管理のもとで行っています。### 需要は確かに存在するが、ガバナンスが必要顧客の需要は複数のユースケースにわたり、「ただの取引」だけではありません。一般的な要望は、取引・換金、送金、支出、財務管理のユーティリティです。課題は需要ではなく、明確な開示、予測可能な運用、コンプライアンスに沿ったワークフローを持つ制御された体験を提供することです。### 競争圧力は構造的なものネオバンクやスーパーアプリ型のフィンテックは、ますます多くの金融サービスを一つのプラットフォームにまとめています。暗号はエンゲージメントとリテンションを高めるためによく候補に挙がりますが、信頼性とスケール対応可能性がなければ意味がありません。### 収益化は測定可能暗号製品は他の金融商品と同様に評価できます。一般的な指標には、コンバージョン率、スプレッド(透明な開示付き)、取引手数料、プレミアム層、ユーザーあたりのリテンション収益拡大があります。重要なのは、リスクと運用コストとともにユニット経済をモデル化することです。### パートナーシップは道筋を短縮多くの新規銀行やフィンテックプログラムにとって、最も現実的な道は統合です。ホワイトレーベルパートナーやコアバンキング提供者がCaaSプロバイダーと連携し、新しい金融機関が内部で全てのコンポーネントを構築せずに暗号機能を受け取れるようにします。**ホワイトBIT連携:** CaaSは、ガバナンスを金融機関内に保ちながら、専門インフラをアウトソースすることで、フルスタック構築よりも迅速かつリスク低減のルートとして位置付けられています。明確なラインCaaSの説明:何であり、何でないか---------------------------------------------調達に優しい表現では、**Crypto-as-a-Service(CaaS)**は、銀行、フィンテック、通信事業者が自社で取引所スタックを運用せずに暗号通貨機能を提供できるパッケージ化された能力セットです。### CaaSに通常含まれるもの* **ウォレットとアドレス生成:**預金アドレスの作成、残高追跡、取引の調整* **保管オプション:**プラットフォーム保管、サードパーティ保管連携、ハイブリッド設計* **価格設定と実行:**法定通貨と暗号通貨の換金、見積もり作成、実行ルール、スリッページ・リミットロジック* **コンプライアンスツール:**KYB・KYC整合性、制裁チェック、監視出力、記録保持支援* **報告と照合:**台帳フィード、明細書、監査ログ、運用エクスポート* **運用サポート:**オンボーディング調整、インシデント対応プロセス、継続的な技術サポート### CaaSに含まれないもの**CaaSは責任をアウトソースしません。** あなたの金融機関は、顧客の結果、商品ガバナンス、開示、苦情対応、詐欺ポリシー、規制当局との関係を引き続き所有します。CaaSはインフラであり、コンプライアンスの盾ではありません。また、「設定して忘れる」ものでもなく、すべてに一律ではありません。暗号製品は運用上も生き続けます。ネットワークは変化し、詐欺パターンは進化し、コンプライアンスの期待も変わります。導入は一時的なものではなく、継続的な運用を念頭に設計する必要があります。### 作るか買うか、パートナーか| 選択肢 | 最適な状況 | 注意点 || --- | --- | --- || 自社構築 | 深い暗号エンジニアリング能力と24/7運用体制を持ち、保管と実行を完全にコントロールしたい場合 | 市場投入まで時間がかかる、安全性・コンプライアンス負担が高い、チェーン間の維持が難しい || ポイントソリューション購入 | ベストなベンダー(保管、分析、支払い)を選び、多ベンダー統合を管理できる場合 | 統合の複雑さ、ベンダーの散在、インシデント責任の不明確さ、遅延リリース || パートナー経由のCaaS | 迅速かつ制御されたローンチを望み、動く部分を少なくし、共有プロセスを明確にしたい場合 | 強力なSLAと証拠の交渉、管轄権の確認、退出戦略の計画 |### オプションの付加価値、利回り型製品一部の金融機関は、暗号レンディングなどの利回りに似た機能を対象ユーザーや管轄区域向けに検討しています。これは別のリスク判断として扱い、承認、開示、管理を行います。**ホワイトBIT連携:** ホワイトBITは、「機関向け暗号ニーズのワンストップ」ポジションをとり、モジュール式サービスとカスタマイズされたオンボーディングを提供し、コンバージョンから保管、支払いまでのロードマップ拡大に役立ちます。システムマップリファレンスアーキテクチャ:CaaSスタックはシステムにどう適合するか-------------------------------------------------------------成功するCaaS導入は、単なるAPIエンドポイントだけでなく、明確な統合マップから始まります。疑問は、「暗号はあなたの運用モデルのどこにあり、アイデンティティ、台帳、サポートワークフローとどうつながるか」です。### 接続すべきコアシステムほとんどの金融機関は、CaaSを以下の4層にまたがって統合します。* **チャネル:**モバイルアプリ、ウェブアプリ、エージェントツール、通信チャネル* **アイデンティティとリスク:**KYC・KYB、MFA、デバイスインテリジェンス、詐欺スコアリング、ステップアップ認証* **コア台帳と財務:**サブ台帳、総勘定元帳(GL)マッピング、手数料ロジック、照合、報告エクスポート* **運用とサポート:**ケース管理、調査、顧客サポートツール、インシデント対応手順### ウォレット調整は難しい部分難しいのは「ウォレットを作る」ことではなく、アドレス管理とネットワーク間の取引調整です。預金アドレス生成、出金制御(ホワイトリスト、速度制限)、チェーンインシデント対応、手数料の変動、運用の可視化です。### 実行、照合、報告シンプルな「買って保持する」製品でも、財務や監査チームは、価格の形成方法、換金の実行方法、台帳と保管環境間の残高照合、すべての管理アクションと顧客取引のログについて質問します。 CaaSモデルは、顧客体験とガバナンスを金融機関内に保ちながら、ウォレット調整、保管オプション、実行基盤を専門の提供者にアウトソースします。#### ホワイトBITのアプローチ**業界の課題:** 金融機関は、二次運用の負担を過小評価しがちです。チェーンインシデント、照合のエッジケース、サポートワークフローがボトルネックとなり、APIではなく運用が遅れを生みます。**金融機関が求めるべきこと:** 明確なシステム境界、決定論的な台帳フィード、強力なログ記録、所有権とエスカレーションの定義されたインシデント対応モデル。**ホワイトBITのアプローチ:** CaaS、保管、支払いにわたる包括的な金融機関向けスタックを展開し、関係性を重視したオンボーディングモデルと迅速な導入計画をサポートします。段階的ローンチローンチパス:「最小限の実用的な暗号製品」の段階的展開----------------------------------------------------------最も安全な金融機関のパターンは、段階的に暗号を導入することです。各段階は、制御が安定し、運用が実際の利用を支えられることを確認した後に、範囲、資産、ネットワーク、経路を拡大します。### 第1段階:換金と保管買いと売りの換金と保管から始め、限定的な資産リストと保守的な制限を設定します。体験をシンプルに保ち、オンボーディングと開示を最適化し、拡大前に照合とサポートの準備状況を確認します。### 第2段階:入金と出金承認されたネットワークでの入金アドレスと出金を追加します。ここで運用の複雑さが増し、チェーン手数料、アドレスミス、詐欺の試み、コンプライアンスワークフローが表面化します。ネットワークをゆっくり拡大し、「出金安全」機能を早期に導入します。### 第3段階:高度なユーティリティ定期買い、より広範な換金経路、B2B支払い、加盟店決済、財務管理は最後に導入します。これらの機能は価値がありますが、コンプライアンスと運用負荷を増大させます。### 後悔を防ぐガードレールどの段階でも、基本的なガードレールは変わりません。資産リスト、取引制限、ネットワークリスクスコアリング、高リスク行動のステップアップ認証です。| 段階 | 顧客が得るもの | 拡大を制御するための管理とKPI || --- | --- | --- || 第1段階:換金+保管 | 法定通貨と暗号通貨の換金、保管ポートフォリオ、基本的な明細書 | 管理:小規模リスト、保守的制限、ステップアップ認証、明確な開示。KPI:換金成功率、詐欺率、1,000人あたりのサポートチケット数、照合エラー数 || 第2段階:送金レール | 承認されたネットワークでの入出金、アドレス帳 | 管理:出金ホワイトリスト、速度制限、ネットワークリスクスコアリング、送金記録保持。KPI:出金失敗率、インシデント解決までの時間、不審活動アラートの未処理件数 || 第3段階:ユーティリティ+B2B | 定期買い、B2B支払い、加盟店決済、財務換金 | 管理:カウンターパーティ管理、強化KYB、支払い審査、決済ルール、SLA強化。KPI:リテンション向上、ユーザーあたり収益向上、支払いSLA遵守、監査結果の深刻度 |#### ホワイトBITのアプローチホワイトBITは、パートナー主導の実装とスケーラブルな拡大路線を採用し、段階的なローンチを支援します。最初は保守的に始め、運用が証明されたら範囲を拡大します。安全性の確保金融機関が正しく設計すべきセキュリティと保管の選択---------------------------------------------------------------保管は、運用、法務、評判リスクを一手に引き受けるため、最も大きな障壁となることが多いです。まず、ガバナンス要件に沿った保管モデルを選び、その後、日常運用を管理するコントロールに集中します。### 検討すべき保管モデル| モデル | 強み | リスクと対策 || --- | --- | --- || プラットフォーム保管 | 最速の導入、少ないベンダー、シンプルなUX | 提供者集中リスク、コントロール証拠の必要性、分離の明確化、出金ガバナンス || サードパーティの機関保管 | 明確な分離、ガバナンスモデルに適合 | 統合負荷、運用引き継ぎ、役割不明確時の対応遅延 || ハイブリッド保管 | セグメントや資産タイプごとにリスクと柔軟性を分割 | 照合の複雑化、ガバナンス負担増、シャドウプロセス回避 |### 最も重要なコントロールセキュリティの議論は「コールド vs ホット」に偏りがちですが、運用上のコントロールが最重要です。* 出金ホワイトリストとアドレス帳* 多承認者出金と職務分離* 内部操作者向けの役割ベースアクセス制御* インシデント対応プレイブックと監査対応可能なログ* 顧客認証とアカウント乗っ取り防止策**絶対必要なコントロールチェックリスト*** 出金ホワイトリストと速度制限* Maker-Checker承認と職務分離* RBACと特権アクセス管理* インシデント対応、エスカレーションルート、事後レビュー* 管理アクションと資金移動の監査ログこれらのコントロールを証明できないベンダーは、「迅速な導入」が金融機関のリスクとなります。#### ホワイトBITのアプローチ**業界の課題:** 金融機関はエンタープライズレベルの保管コントロールを求めますが、多くの暗号スタックはリテール向けの速度重視で構築されており、ガバナンスが不十分です。**金融機関が求めるべきこと:** 明確な保管ドキュメント、出金ガバナンス、アクセス制御、使用サービス範囲に見合った独立検証。**ホワイトBITのアプローチ:** 保管を、広範な金融機関向けスタックの一部と位置付け、機関向け保管インフラとの連携や、運用コントロールとガバナンスを整合させるオンボーディングモデルを採用します。コントロールプレーンコンプライアンスとAML、責任範囲、ワークフロー、報告--------------------------------------------------------------暗号のコンプライアンスは単なるチェックボックスではありません。オンボーディング、監視、調査、監査対応記録保持にわたる運用ワークフローです。CaaSモデルはツールとサポートを提供しますが、金融機関は引き続きガバナンス決定と規制当局への責任を負います。### 実務における「コンプライアンス」の姿* **KYB・KYC整合性:**オンボーディング、リスク階層化、事業口座の実益所有者* **制裁スクリーニング:**取引相手、管轄区域、関連指標* **取引監視:**類型、構造パターン、マルチ行動、異常フロー* **記録保持:**意思決定、承認、管理アクションの監査証跡* **調査:**ケース管理、エスカレーション、SAR・STRワークフロー(該当時)### トラベルルールと記録保持の高レベル考慮点送金ルールと記録保持要件は管轄区域によって異なり、特に自己保管を伴う出金や送金ではユーザー体験に影響します。これらの義務は、バックオフィスの詳細ではなく、製品要件として扱うべきです。なぜなら、直接的にファネルのコンバージョンやサポート負荷に影響するからです。### RACIの概要:誰が何を担当するか| プロセス | 金融機関が所有 | 提供者がサポート || --- | --- | --- || 資産・ネットワーク許可リスト | ガバナンス、承認、開示 | 資産の可用性、技術制約、ネットワークリスク入力 || 顧客オンボーディング | KYB・KYCポリシー、リスク階層化、連絡 | 統合ガイダンス、運用調整、ツールサポート || 監視と調査 | ケース対応、決定、監査対応 | 監視出力、ログ、データエクスポート、エスカレーション支援 || インシデント対応 | 顧客連絡、商品決定(停止、制限) | 技術的インシデント対応、復旧情報、根本原因分析 |#### ホワイトBITのアプローチ**業界の課題:** 金融機関は監査対応可能なコンプライアンスプロセスを必要とします。「最善努力」のダッシュボードでは不十分です。**金融機関が求めるべきこと:** KYB・KYC整合性、制裁・監視出力、記録保持、監査用データエクスポートの明確なワークフロー。**ホワイトBITのアプローチ:** コンプライアンスとAML支援を、関係性を重視したオンボーディングとともに提供し、規制対象クライアントの責任範囲を明確にマッピングできるよう支援します。資金移動支払いと経路、WhitePayの役割-------------------------------------------多くの金融機関にとって、暗号が本当に意味を持つのは資金移動の段階です。加盟店の受け入れ、財務換金、国境を越えた支払いです。これにより、決済とレールが暗号を製品ラインに変えます。### 加盟店とPSPのユースケース* **暗号支払いの受け入れ:**チェックアウトや請求書で暗号を支払い方法として提供* **決済選択肢:**暗号、ステーブル資産、または好みの残高に決済* **財務換金:**定められたFX・決済ポリシーに基づき流入を換金* **大量支払い:**クリエイター報酬、アフィリエイト報酬、報酬、国境を越えた支払い### 経路と支払いオプションの重要性経路は採用を左右します。「顧客が支払い、加盟店が決済する」までの予測可能性が高いほど、運用は容易です。金融機関は許可された経路、相手先のスクリーニング、決済タイミングを定義すべきです。### 運用上の考慮点支払いは現実世界の複雑さを伴います。設計時に考慮すべき点:* **返金処理:**返金の仕組みとFXの扱い* **レートの透明性:**レート設定、ロックタイミング、スプレッドの開示* **決済タイミング:**SLAと遅延・失敗時の対応* **照合:**財務部門がクリーンで監査対応可能なエクスポートを受け取れるように支払いフローは、暗号が運用上の実体となる場です。決済、返金、FX、報告は設計に含める必要があります。  ホワイトPayWhitePayは暗号決済とレールに最適化されており、コンバージョンから加盟店・支払いユースケースへの展開を補完します。 詳細はこちら経済性とKPIリーダーが成功を評価するための経済モデル------------------------------------------------暗号製品の経済性は、取引手数料だけを見ると過大評価しがちです。リーダーは、換金、リテンション、運用コスト、リスク結果を含む広範なモデルで評価すべきです。### 収益ドライバー* 法定通貨と暗号通貨の換金率* スプレッドの獲得(透明な開示とガバナンス付き)* 支払いの経済性:決済手数料、スプレッド、財務換金* プレミアム層、上限引き上げ、高度な機能、優先サポート* B2B価格設定:経路、支払い、財務の特注条件### コストドライバー* コンプライアンス運用、調査、スタッフ、監査* 詐欺・アカウント乗っ取り損失と予防ツール* サポート負荷(特に出金と本人確認)* チェーン手数料とネットワーク運用* ベンダーコスト、最低料金、継続的メンテナンス### KPIダッシュボードテンプレート| KPI | 定義 | 重要性 || --- | --- | --- || 活性化率 | 対象ユーザーのうちオンボーディング完了・初換金を行った割合 | ファネルの健全性とKYC・UXの摩擦を示す || 30日・90日リテンション | 再び換金・保管・送金・支払いに戻るユーザー数 | 製品適合性とLTVモデルの検証 || 保有暗号残高 | 顧客の暗号残高合計(資産別) | 採用状況の指標、保管・流動性計画に役立つ || インシデント率 | 月ごとのセキュリティ・コンプライアンスインシデント数 | リスクの早期警告とコントロール成熟度の指標 || 照合エラー | 台帳の不一致件数と深刻度 | 財務リスクの核心、ゼロに近づけるべき || サポート負荷 | 1,000アクティブユーザーあたりのサポートチケット数と満足度指標 | UXの明確さと運用準備の指標 |ホワイトBITは、公正な価格設定とカスタマイズ可能な商業モデルを重視し、ユニット経済、SLA、運用要件と比較検討すべきです。購入者チェックリストベンダー評価とセキュリティレビューの質問リスト--------------------------------------------------------------------------------CaaSベンダーはデモでは完璧に見えるかもしれませんが、証拠を評価すべきです。重要な質問は次の3つです。* この提供者はあなたの運用モデルと規制要件をサポートできるか?* 責任とインシデント対応の責任範囲は明確か?* 退出や範囲変更は可能か、トラップに陥らないか?### デューデリジェンス質問例| 領域 | 質問内容 | 要求証拠 || --- | --- | --- || 技術 | APIは成熟しているか?サンドボックスはあるか?破壊的変更はどう通知されるか?ログやWebhookは何があるか? | APIドキュメントとチェンジログ、サンドボックスアクセス、稼働履歴、サンプルログ・Webhook || セキュリティ | 保管モデルは?出金はどう管理される?アクセス制御は?インシデント対応は? | セキュリティ概要、出金ポリシー、RBACモデル、インシデント運用手順、監査・認証範囲 || コンプライアンス | KYB・KYCワークフローは?監視出力は?報告エクスポートは? | ワークフロードキュメント、エクスポート形式、サンプルケース項目、データ保持・監査ログ || 商業 | 料金と最低額は?SLAは?導入とアフターサポートは? | MSAとSLA、料金表、導入計画、エスカレーション・サポート体制 |#### ホワイトBITのアプローチ**業界の課題:** 調達やセキュリティレビューは、証拠提出が遅れると停滞しがちです。**金融機関が求めるべきこと:** 明確なSLA、保管コントロール、コンプライアンスワークフロー、インシデント対応のエスカレーションルート。**ホワイトBITのアプローチ:** CaaS、保管、支払いにわたる包括的なソリューションを提供し、関係性を重視したモデルと証拠・ドキュメント・導入計画を整備します。導入計画よくある質問と次のステップ-------------------### 実際のローンチにはどれくらいかかる?範囲(換金のみ vs 送金 vs 支払い)、KYB・KYCの準備状況、管理要件、システム連携数によります。公表される「ゴーライブ」情報はあくまで目安とし、マイルストーンと受け入れ基準を明示した具体的な導入計画を求めてください。### どの資産・ネットワークから始めるべきか?保守的なリストと最もシンプルなネットワークから始め、出金制御、監視、サポートプレイブックが信頼できる実運用を達成してから拡大します。### 顧客資金は誰が保管し、どう分離されるのか?保管モデル(プラットフォーム、サードパーティ、ハイブリッド)次第です。アカウント構造、出金ガバナンス、照合プロセス、分離の意味を具体的に確認してください。### 規制当局や監査人はどんなデータ・報告を期待しているか?オンボーディング証拠、取引履歴、監視出力・ケース結果、管理アクションの監査ログを用意します。送金をサポートする場合は、管轄区域ごとの記録保持・データ要件も考慮してください。### 詐欺やアカウント乗っ取り、出金はどう対処するか?出金は最もリスクの高いフローです。ステップアップ認証、ホワイトリスト、速度制限、内部承認ワークフローを活用します。早期に顧客教育とサポートスクリプトに投資し、多くの高ボリューム詐欺チケットは出金時のUX混乱から始まるためです。### 後から暗号支払いを追加できるか?はい。多くの金融機関は、最初は換金と保管から始め、運用成熟度が証明されたら支払いと経路を追加します。支払いには返金、決済タイミング、FXポリシー、照合エクスポートの追加作業が必要です。  ホワイトBITWhiteBITとともにあなたの金融機関のCaaS導入計画を作成しましょう-------------------------------------------------------暗号展開を検討している場合は、まずリファレンスアーキテクチャ、保管モデル、コンプライアンス責任範囲をマッピングします。短いスコープ設定のコールで、最小限の実用フェーズと安全に拡大するためのコントロールを明確にできます。 詳細はこちら

暗号資産サービス化プレイブック:銀行、通信事業者、フィンテックが暗号資産商品を迅速、安全、かつコンプライアンスに対応して立ち上げる方法

概要

はじめに

**Crypto-as-a-Service(CaaS)**は、「暗号通貨取引所を構築せずに暗号製品を作る」アプローチです。あなたの金融機関は顧客関係、商品ガバナンス、ブランド体験を維持し、専門の提供者がウォレットインフラ、実行基盤、保管オプション、運用ツールを提供して、安全に大規模な暗号運用を可能にします。

これは重要です。なぜなら、多くの規制された金融機関は「構築できるか」ではなく、運用リスク(保管管理、詐欺、報告、ローンチ後の二次責任)で失敗するからです。

このガイドで学べること:

対象者: フィンテック、銀行、ネオバンク、通信事業者、暗号採用初期の決済提供者、さらにレールを追加するブローカーや小規模取引所。

免責事項: これは情報提供のみであり、金融、法務、コンプライアンスのアドバイスではありません。規制は管轄区域によって異なるため、早めに法務・コンプライアンスチームと相談してください。

タイミングの変化

なぜ今、銀行、通信事業者、フィンテックにとってCaaSなのか

数年前、「暗号を追加する」ことは、変動性の高い資産クラスを消費者向けアプリに組み込み、需要が製品を支えることを期待することが多かったです。その時代は終わりつつあります。現在、暗号に再び取り組む金融機関は、より実用的な目標と厳格な管理のもとで行っています。

需要は確かに存在するが、ガバナンスが必要

顧客の需要は複数のユースケースにわたり、「ただの取引」だけではありません。一般的な要望は、取引・換金、送金、支出、財務管理のユーティリティです。課題は需要ではなく、明確な開示、予測可能な運用、コンプライアンスに沿ったワークフローを持つ制御された体験を提供することです。

競争圧力は構造的なもの

ネオバンクやスーパーアプリ型のフィンテックは、ますます多くの金融サービスを一つのプラットフォームにまとめています。暗号はエンゲージメントとリテンションを高めるためによく候補に挙がりますが、信頼性とスケール対応可能性がなければ意味がありません。

収益化は測定可能

暗号製品は他の金融商品と同様に評価できます。一般的な指標には、コンバージョン率、スプレッド(透明な開示付き)、取引手数料、プレミアム層、ユーザーあたりのリテンション収益拡大があります。重要なのは、リスクと運用コストとともにユニット経済をモデル化することです。

パートナーシップは道筋を短縮

多くの新規銀行やフィンテックプログラムにとって、最も現実的な道は統合です。ホワイトレーベルパートナーやコアバンキング提供者がCaaSプロバイダーと連携し、新しい金融機関が内部で全てのコンポーネントを構築せずに暗号機能を受け取れるようにします。

ホワイトBIT連携: CaaSは、ガバナンスを金融機関内に保ちながら、専門インフラをアウトソースすることで、フルスタック構築よりも迅速かつリスク低減のルートとして位置付けられています。

明確なライン

CaaSの説明:何であり、何でないか

調達に優しい表現では、**Crypto-as-a-Service(CaaS)**は、銀行、フィンテック、通信事業者が自社で取引所スタックを運用せずに暗号通貨機能を提供できるパッケージ化された能力セットです。

CaaSに通常含まれるもの

CaaSに含まれないもの

CaaSは責任をアウトソースしません。 あなたの金融機関は、顧客の結果、商品ガバナンス、開示、苦情対応、詐欺ポリシー、規制当局との関係を引き続き所有します。CaaSはインフラであり、コンプライアンスの盾ではありません。

また、「設定して忘れる」ものでもなく、すべてに一律ではありません。暗号製品は運用上も生き続けます。ネットワークは変化し、詐欺パターンは進化し、コンプライアンスの期待も変わります。導入は一時的なものではなく、継続的な運用を念頭に設計する必要があります。

作るか買うか、パートナーか

オプションの付加価値、利回り型製品

一部の金融機関は、暗号レンディングなどの利回りに似た機能を対象ユーザーや管轄区域向けに検討しています。これは別のリスク判断として扱い、承認、開示、管理を行います。

ホワイトBIT連携: ホワイトBITは、「機関向け暗号ニーズのワンストップ」ポジションをとり、モジュール式サービスとカスタマイズされたオンボーディングを提供し、コンバージョンから保管、支払いまでのロードマップ拡大に役立ちます。

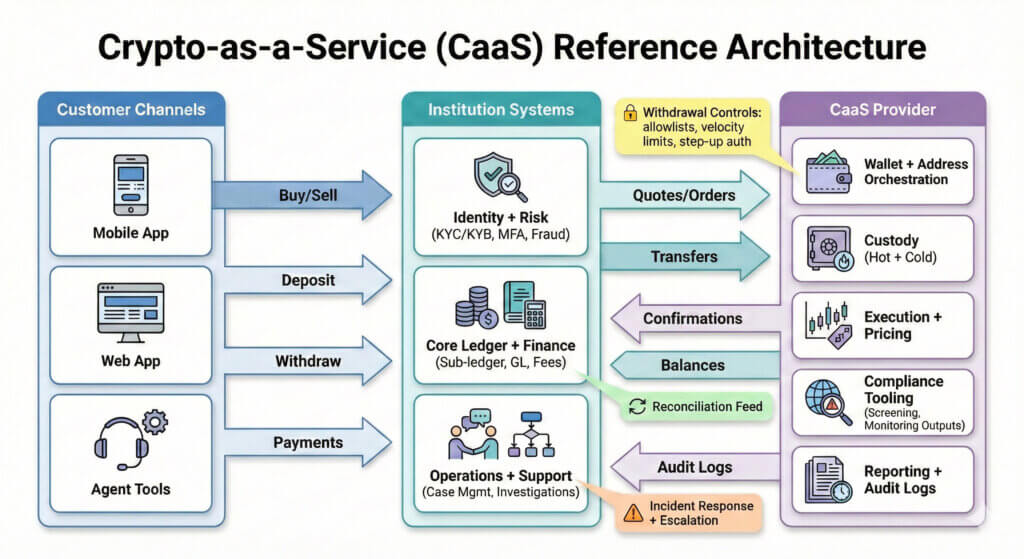

システムマップ

リファレンスアーキテクチャ:CaaSスタックはシステムにどう適合するか

成功するCaaS導入は、単なるAPIエンドポイントだけでなく、明確な統合マップから始まります。疑問は、「暗号はあなたの運用モデルのどこにあり、アイデンティティ、台帳、サポートワークフローとどうつながるか」です。

接続すべきコアシステム

ほとんどの金融機関は、CaaSを以下の4層にまたがって統合します。

ウォレット調整は難しい部分

難しいのは「ウォレットを作る」ことではなく、アドレス管理とネットワーク間の取引調整です。預金アドレス生成、出金制御(ホワイトリスト、速度制限)、チェーンインシデント対応、手数料の変動、運用の可視化です。

実行、照合、報告

シンプルな「買って保持する」製品でも、財務や監査チームは、価格の形成方法、換金の実行方法、台帳と保管環境間の残高照合、すべての管理アクションと顧客取引のログについて質問します。

CaaSモデルは、顧客体験とガバナンスを金融機関内に保ちながら、ウォレット調整、保管オプション、実行基盤を専門の提供者にアウトソースします。

ホワイトBITのアプローチ

業界の課題: 金融機関は、二次運用の負担を過小評価しがちです。チェーンインシデント、照合のエッジケース、サポートワークフローがボトルネックとなり、APIではなく運用が遅れを生みます。

金融機関が求めるべきこと: 明確なシステム境界、決定論的な台帳フィード、強力なログ記録、所有権とエスカレーションの定義されたインシデント対応モデル。

ホワイトBITのアプローチ: CaaS、保管、支払いにわたる包括的な金融機関向けスタックを展開し、関係性を重視したオンボーディングモデルと迅速な導入計画をサポートします。

段階的ローンチ

ローンチパス:「最小限の実用的な暗号製品」の段階的展開

最も安全な金融機関のパターンは、段階的に暗号を導入することです。各段階は、制御が安定し、運用が実際の利用を支えられることを確認した後に、範囲、資産、ネットワーク、経路を拡大します。

第1段階:換金と保管

買いと売りの換金と保管から始め、限定的な資産リストと保守的な制限を設定します。体験をシンプルに保ち、オンボーディングと開示を最適化し、拡大前に照合とサポートの準備状況を確認します。

第2段階:入金と出金

承認されたネットワークでの入金アドレスと出金を追加します。ここで運用の複雑さが増し、チェーン手数料、アドレスミス、詐欺の試み、コンプライアンスワークフローが表面化します。ネットワークをゆっくり拡大し、「出金安全」機能を早期に導入します。

第3段階:高度なユーティリティ

定期買い、より広範な換金経路、B2B支払い、加盟店決済、財務管理は最後に導入します。これらの機能は価値がありますが、コンプライアンスと運用負荷を増大させます。

後悔を防ぐガードレール

どの段階でも、基本的なガードレールは変わりません。資産リスト、取引制限、ネットワークリスクスコアリング、高リスク行動のステップアップ認証です。

ホワイトBITのアプローチ

ホワイトBITは、パートナー主導の実装とスケーラブルな拡大路線を採用し、段階的なローンチを支援します。最初は保守的に始め、運用が証明されたら範囲を拡大します。

安全性の確保

金融機関が正しく設計すべきセキュリティと保管の選択

保管は、運用、法務、評判リスクを一手に引き受けるため、最も大きな障壁となることが多いです。まず、ガバナンス要件に沿った保管モデルを選び、その後、日常運用を管理するコントロールに集中します。

検討すべき保管モデル

最も重要なコントロール

セキュリティの議論は「コールド vs ホット」に偏りがちですが、運用上のコントロールが最重要です。

絶対必要なコントロールチェックリスト

これらのコントロールを証明できないベンダーは、「迅速な導入」が金融機関のリスクとなります。

ホワイトBITのアプローチ

業界の課題: 金融機関はエンタープライズレベルの保管コントロールを求めますが、多くの暗号スタックはリテール向けの速度重視で構築されており、ガバナンスが不十分です。

金融機関が求めるべきこと: 明確な保管ドキュメント、出金ガバナンス、アクセス制御、使用サービス範囲に見合った独立検証。

ホワイトBITのアプローチ: 保管を、広範な金融機関向けスタックの一部と位置付け、機関向け保管インフラとの連携や、運用コントロールとガバナンスを整合させるオンボーディングモデルを採用します。

コントロールプレーン

コンプライアンスとAML、責任範囲、ワークフロー、報告

暗号のコンプライアンスは単なるチェックボックスではありません。オンボーディング、監視、調査、監査対応記録保持にわたる運用ワークフローです。CaaSモデルはツールとサポートを提供しますが、金融機関は引き続きガバナンス決定と規制当局への責任を負います。

実務における「コンプライアンス」の姿

トラベルルールと記録保持の高レベル考慮点

送金ルールと記録保持要件は管轄区域によって異なり、特に自己保管を伴う出金や送金ではユーザー体験に影響します。これらの義務は、バックオフィスの詳細ではなく、製品要件として扱うべきです。なぜなら、直接的にファネルのコンバージョンやサポート負荷に影響するからです。

RACIの概要:誰が何を担当するか

ホワイトBITのアプローチ

業界の課題: 金融機関は監査対応可能なコンプライアンスプロセスを必要とします。「最善努力」のダッシュボードでは不十分です。

金融機関が求めるべきこと: KYB・KYC整合性、制裁・監視出力、記録保持、監査用データエクスポートの明確なワークフロー。

ホワイトBITのアプローチ: コンプライアンスとAML支援を、関係性を重視したオンボーディングとともに提供し、規制対象クライアントの責任範囲を明確にマッピングできるよう支援します。

資金移動

支払いと経路、WhitePayの役割

多くの金融機関にとって、暗号が本当に意味を持つのは資金移動の段階です。加盟店の受け入れ、財務換金、国境を越えた支払いです。これにより、決済とレールが暗号を製品ラインに変えます。

加盟店とPSPのユースケース

経路と支払いオプションの重要性

経路は採用を左右します。「顧客が支払い、加盟店が決済する」までの予測可能性が高いほど、運用は容易です。金融機関は許可された経路、相手先のスクリーニング、決済タイミングを定義すべきです。

運用上の考慮点

支払いは現実世界の複雑さを伴います。設計時に考慮すべき点:

支払いフローは、暗号が運用上の実体となる場です。決済、返金、FX、報告は設計に含める必要があります。

WhitePayは暗号決済とレールに最適化されており、コンバージョンから加盟店・支払いユースケースへの展開を補完します。

詳細はこちら

経済性とKPI

リーダーが成功を評価するための経済モデル

暗号製品の経済性は、取引手数料だけを見ると過大評価しがちです。リーダーは、換金、リテンション、運用コスト、リスク結果を含む広範なモデルで評価すべきです。

収益ドライバー

コストドライバー

KPIダッシュボードテンプレート

ホワイトBITは、公正な価格設定とカスタマイズ可能な商業モデルを重視し、ユニット経済、SLA、運用要件と比較検討すべきです。

購入者チェックリスト

ベンダー評価とセキュリティレビューの質問リスト

CaaSベンダーはデモでは完璧に見えるかもしれませんが、証拠を評価すべきです。重要な質問は次の3つです。

デューデリジェンス質問例

ホワイトBITのアプローチ

業界の課題: 調達やセキュリティレビューは、証拠提出が遅れると停滞しがちです。

金融機関が求めるべきこと: 明確なSLA、保管コントロール、コンプライアンスワークフロー、インシデント対応のエスカレーションルート。

ホワイトBITのアプローチ: CaaS、保管、支払いにわたる包括的なソリューションを提供し、関係性を重視したモデルと証拠・ドキュメント・導入計画を整備します。

導入計画

よくある質問と次のステップ

実際のローンチにはどれくらいかかる?

範囲(換金のみ vs 送金 vs 支払い)、KYB・KYCの準備状況、管理要件、システム連携数によります。公表される「ゴーライブ」情報はあくまで目安とし、マイルストーンと受け入れ基準を明示した具体的な導入計画を求めてください。

どの資産・ネットワークから始めるべきか?

保守的なリストと最もシンプルなネットワークから始め、出金制御、監視、サポートプレイブックが信頼できる実運用を達成してから拡大します。

顧客資金は誰が保管し、どう分離されるのか?

保管モデル(プラットフォーム、サードパーティ、ハイブリッド)次第です。アカウント構造、出金ガバナンス、照合プロセス、分離の意味を具体的に確認してください。

規制当局や監査人はどんなデータ・報告を期待しているか?

オンボーディング証拠、取引履歴、監視出力・ケース結果、管理アクションの監査ログを用意します。送金をサポートする場合は、管轄区域ごとの記録保持・データ要件も考慮してください。

詐欺やアカウント乗っ取り、出金はどう対処するか?

出金は最もリスクの高いフローです。ステップアップ認証、ホワイトリスト、速度制限、内部承認ワークフローを活用します。早期に顧客教育とサポートスクリプトに投資し、多くの高ボリューム詐欺チケットは出金時のUX混乱から始まるためです。

後から暗号支払いを追加できるか?

はい。多くの金融機関は、最初は換金と保管から始め、運用成熟度が証明されたら支払いと経路を追加します。支払いには返金、決済タイミング、FXポリシー、照合エクスポートの追加作業が必要です。

WhiteBITとともにあなたの金融機関のCaaS導入計画を作成しましょう

暗号展開を検討している場合は、まずリファレンスアーキテクチャ、保管モデル、コンプライアンス責任範囲をマッピングします。短いスコープ設定のコールで、最小限の実用フェーズと安全に拡大するためのコントロールを明確にできます。

詳細はこちら