Resolv Labs 合约升级,强制销毁 3673 万枚黑客 USR

加密协议 Resolv Labs 于 4 月 6 日通过智能合约升级,强制销毁攻击者地址中持有的 3,673 万枚 USR 稳定币,此为 3 月 22 日铸币漏洞攻击事件后的最新处置进展。攻击者利用泄漏的链下 AWS 金钥管理服务私钥,以不足 20 万美元的初始抵押品铸造 8,000 万枚无担保 USR。

攻击复盘:泄漏的 AWS 金钥如何引发系统性损失

根据 Chainalysis 分析,此次攻击的核心入口为 Resolv 链下授权基础设施中一枚泄露的 AWS KMS(金钥管理服务)私钥。攻击者利用此金钥绕过铸币授权机制,在链上完成两笔主要铸造交易:5,000 万枚 USR 与 3,000 万枚 USR,初始抵押仅为 10 万至 20 万美元的 USDC。

攻击的资金转换路径

铸造:以不足 20 万美元抵押品铸造 8,000 万枚无担保 USR

转换:将 USR 封装为 wstUSR(封装质押版),逐步兑换为其他稳定币

套现:最终转换为约 11,409 枚 ETH,价值约 2,448 万美元

价格冲击:大量无担保代币涌入 DeFi 流动性池,USR 一度暴跌至 0.14 美元

Chainalysis 指出,此次攻击的根本缺陷在于 Resolv 的铸币系统缺乏链上铸币上限与链上验证机制,完全依赖链下签名进行授权,一旦私钥泄露即形成系统性敞口。

Resolv Labs 的应对行动:合约升级与损失边界确认

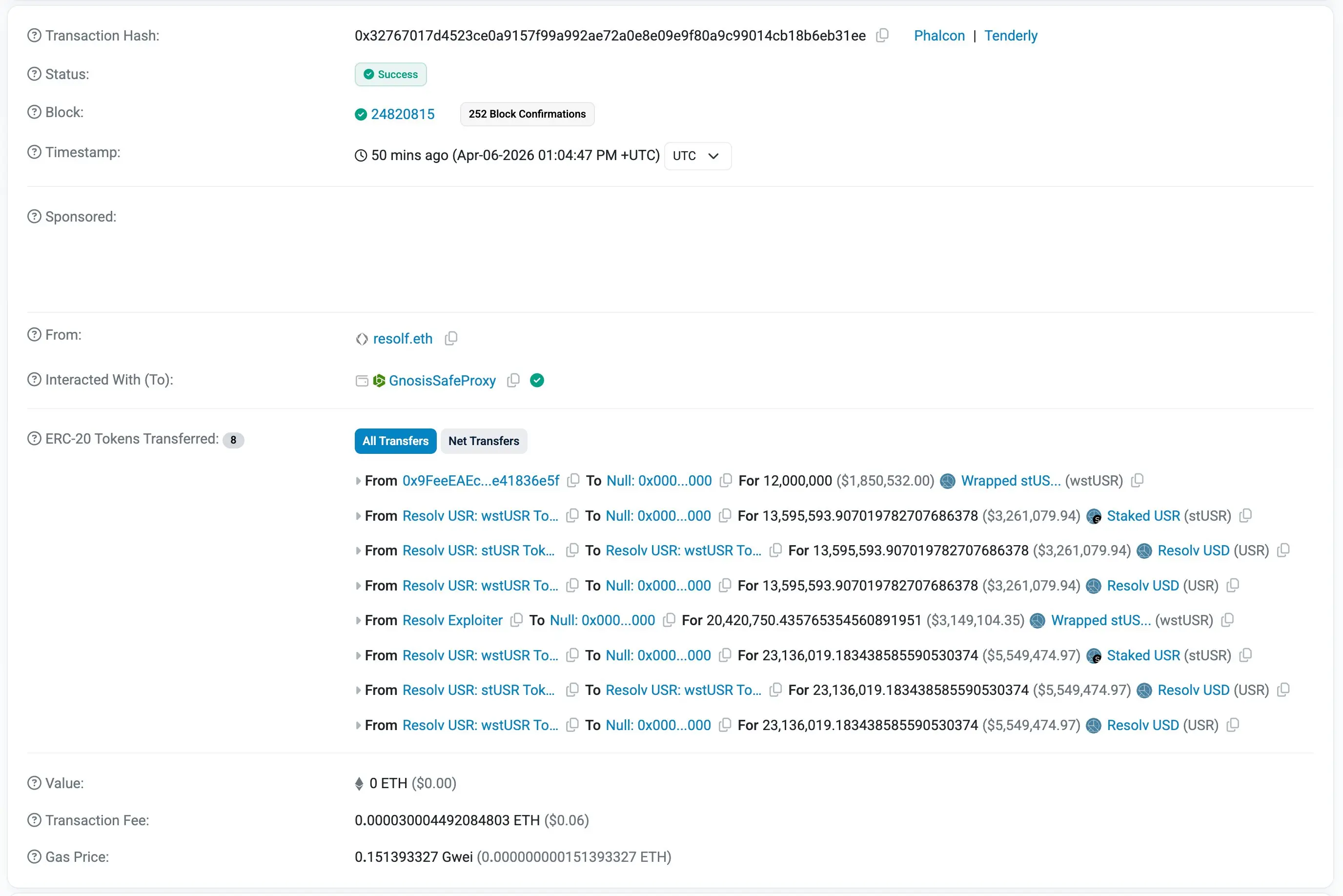

(来源:Etherscan)

(来源:Etherscan)

链上分析师余燼(Yu Jin)监测到,Resolv Labs 于 4 月 6 日通过合约升级,从攻击者地址强制销毁 3,673 万枚 USR。结合此前处置行动,Resolv 团队通过多次合约升级共从攻击者地址移除约 4,600 万枚 USR。

然而,已由攻击者以 ETH 形式提取的部分无法追回,协议最终确认的实际经济损失约为 3,400 万美元。Resolv Labs 强调,尽管漏洞导致 8,000 万枚 USR 遭超量铸造,协议的抵押池「依然完好无损」。

此次事件也揭示了特权合约控制机制的双重性——同一套升级权力既可被攻击者用于引发危机,亦可被协议方用于紧急止损。这一特性对名义上以去中心化为诉求的 DeFi 协议而言,构成长远治理风险。

DeFi 安全警示:链下基础设施是下一个主要攻击面

尽管 Resolv 通过了 18 次安全审计,链下 AWS 基础设施的防护缺陷仍造成规模性损失,凸显当前 DeFi 安全审计范畴的结构性盲点。

安全研究者指出,如果部署了 Hexagate 等即时链上监控工具,异常铸币比例本可在早期被自动标记并暂停合约执行,从而显著缩小损失规模。此次事件的核心启示在于:DeFi 协议的安全框架必须将后端金钥轮换机制、云端基础设施访问控制,以及异常交易自动熔断机制,纳入与智能合约审计同等优先级的防护体系。

常见问题

Resolv Labs 是如何强制销毁黑客持有的 USR 的?

Resolv Labs 通过智能合约升级机制,对攻击者地址执行强制代币销毁操作。此行动依赖协议的特权管理者权限,无需攻击者同意即可在链上执行,为中心化紧急应对措施。

此次 Resolv 漏洞的实际损失金额为何?

攻击者已将约 3,400 万枚 USR 兑换为 11,409 枚 ETH(约 2,448 万美元)并转移,此部分无法追回。协议确认的实际净损失约为 3,400 万美元,Resolv Labs 销毁的 3,673 万枚 USR 为攻击者尚未套现的剩余持仓。

此次攻击对 USR 锚定机制造成哪些影响?

攻击发生后 USR 一度暴跌至 0.14 美元,在 0.23 至 0.27 美元区间波动后逐步回升。Resolv Labs 表示抵押池完好,但此次事件已对市场对 USR 锚定可信度造成结构性冲击,并促使协议暂停运营并推出恢复计划。