OpenClaw が AWS に侵入、深刻なセキュリティ脆弱性により 4 万以上のクラウドインスタンスが露出

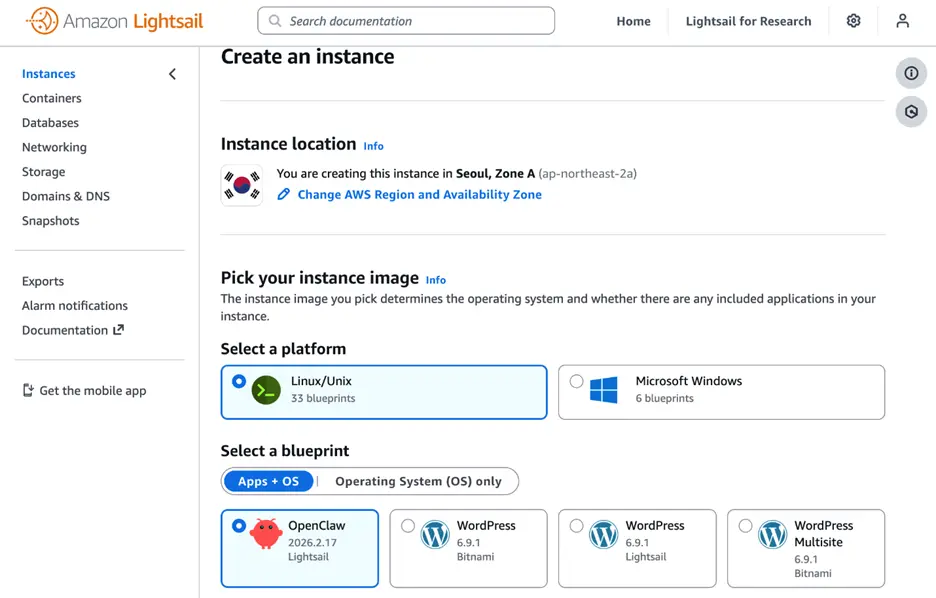

アマゾンウェブサービス(AWS)は最近、軽量仮想サーバー製品のAmazon Lightsail上にOpenClawのワンクリックホスティング展開サービスを導入し、このAIエージェントフレームワークのクラウド展開を簡素化しました。しかし、このリリースはOpenClawのセキュリティ危機が拡大している最中に行われ、報告によると世界82か国で42,900の公開露出インスタンスが存在しています。

AWS Lightsailホスティング展開:技術詳細と位置付け

AWSは、今回の統合はOpenClawの設定の複雑さに対する顧客の広範な反応に応えるためのものだと述べています。LightsailのブループリントはAmazon Bedrock(デフォルトでClaude Sonnet 4.6と統合)を事前設定し、CloudShellスクリプトを通じて必要なIAMロールを自動作成します。ユーザーはOpenClawのブループリントを選択し、ブラウザとSSH証明書をペアリングすることで、WhatsApp、Telegram、Slack、Discord、またはウェブインターフェースを通じてAIエージェントと対話できます。

普及の背景から見ると、OpenClawの台頭は驚くべき速さです。Peter Steinbergerが2025年11月に作成(当初はClawdbotと命名、その後MoltbotとOpenClawに改名)し、2026年初頭にウイルス的に拡散、数週間で10万スターを獲得し、現在ではLinuxやReactを超えてGitHubの非アグリゲーションソフトウェアリポジトリ中で最もスター数の多い倉庫となっています。Steinbergerは今年2月にOpenAIに参加し、OpenClawは現在、OpenAIの資金援助を受ける独立オープンソース基金に転換しています。

CVE-2026-25253と大規模インスタンス露出:セキュリティの現状

今回のAWSのリリースが直面している核心的なセキュリティ課題は、既に十分に記録された深刻な脆弱性と、それに伴う大規模露出現象です。

CVE-2026-25253(2月1日公開):2026年1月29日以前のすべてのOpenClaw展開に影響し、攻撃者はWebSocketトークンを盗むことでワンクリックのリモートコード実行を可能にします。攻撃者は悪意のあるURLを構築し、ユーザーがクリックすると認証トークンが自動的に攻撃者の制御するサーバーに送信され、ユーザーの他の操作は不要です。

露出規模の統計:Hunt.ioは17,500以上の露出インスタンスを発見;Bitsightは1月から2月にかけて30,000以上の露出を記録;SecurityScorecardの全世界スキャンにより42,900の公開インスタンスが確認され、そのうち15,200がRCE(リモートコード実行)脆弱性を持つことが判明。

クラウド展開の集中:露出インスタンスの98.6%はDigitalOcean、Alibaba Cloud、Tencent Cloud、AWSなどのクラウドプラットフォーム上で稼働しており、家庭用ネットワークではなく、企業や開発者環境で広く利用されていることを示しています。

証明書窃取のターゲット:各OpenClawインスタンスはClaude、OpenAI、Google AIなどのサービスのAPIキーを保存しており、攻撃者にとって高優先度の証明書窃取ターゲットとなっています。

政府レベルの対応も始まっており、中国工業情報化部はセキュリティ警告を発し、韓国のIT企業はOpenClawの内部使用を禁止しています。

サプライチェーン汚染と構造的セキュリティリスク

既知の脆弱性に加え、セキュリティ研究者はより深い構造的問題も指摘しています。

ClawHubのサプライチェーン汚染:BitdefenderはOpenClawのスキルセンターClawHubにおいて約900個の悪意のあるパッケージを発見し、公開されたスキルの20%を占めています。これらの悪意のあるパッケージには、偽装されたユーティリティツールの証明書窃取プログラム、持続的アクセスを提供するバックドア、高度な難読化を施した悪意のあるペイロードが含まれ、コードレビューを回避しています。OpenClawのスキルはシステムレベルの権限で動作し、情報、APIキー、ファイルに直接アクセスできるため、サプライチェーン攻撃の影響はnpmやPyPIのエコシステムよりも破壊的です。

プロンプト注入攻撃:Giskardの調査によると、巧妙に構築されたプロンプトは、稼働中のエージェントからAPIキーや環境変数、秘密証明書を抽出できることが示されており、Lightsailブループリントが提供するサンドボックスメカニズムでは根本的な解決が困難な構造的問題です。

AWSのドキュメントは、「OpenClawの実行は不適切な操作によりセキュリティリスクをもたらす可能性がある」と認めており、ゲートウェイの公開禁止、トークンの定期的なローテーション、証明書の環境変数保存を推奨していますが、包括的なセキュリティ強化策は示されていません。

よくある質問

AWS Lightsailのセキュリティ対策は、既知の脆弱性からOpenClawユーザーを保護できるのか?

Lightsailのブループリントはサンドボックス実行、デバイスペアリング認証、自動TLS/HTTPSアクセスなどのセキュリティ強化策を提供し、一部の攻撃ベクトルを緩和します。しかし、CVE-2026-25253のような特定バージョンへのアップグレードが必要な脆弱性や、プロンプト注入、ClawHubサプライチェーン汚染の問題を根本的に解決することはできません。

企業は本番環境でOpenClawを展開すべきか?

Token Securityの調査によると、22%の組織では従業員がITの承認なしにOpenClawを自己運用し、「シャドーAI」展開を行っています。AWS Lightsailのホスティング版を正式に採用する前に、次の点を評価すべきです:(1)CVE-2026-25253を修正したバージョンにアップデート済みか;(2)すべてのClawHubスキルの出所が信頼できるか;(3)システムレベルの権限(ファイルアクセス、スクリプト実行、ブラウザ制御)が組織のセキュリティポリシーに適合しているか。

OpenClawがオープンソース基金に移行したことで、セキュリティは改善されたのか?

OpenClawは現在、OpenAIの資金援助を受ける独立したオープンソース基金に移行しており、MITライセンスのコミュニティメンテナがプロジェクトの推進を続けています。基金の構造は理論上、より持続可能なガバナンスモデルを提供し、単一のメンテナに伴うリスクを低減します。ただし、ClawHubのサプライチェーン汚染問題は、エコシステム全体の審査体制の欠如を反映しており、基金がより厳格なパッケージ審査プロセスを構築しなければ根本的な解決にはなりません。