La vinculación homomórfica de RGB++ y su seguridad

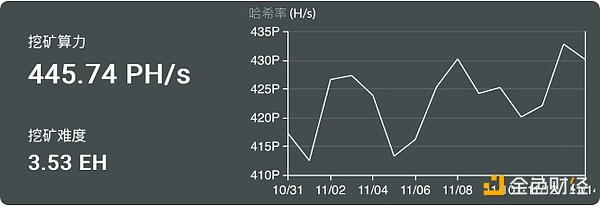

Fuente: Nervos CKB

Para los activos de emisiónprotocolo, la seguridad siempre es la consideración principal. En este artículo de hoy, continuaremos presentando RGB++, analizando en detalle qué es el enlace isomórfico y por qué se considera que el protocolo RGB++ es extremadamente seguro.

¿Qué es la vinculación isomórfica?

El uso de la tecnología de enlace homomórfico requiere homomorfismo. El modelo de celda de la cadena CKB Bloquearon es una versión avanzada del modelo de UTXO de BTC, ambos tienen la misma raíz y origen. Esta similitud nos permite, utilizando la tecnología de enlace homomórfico, vincular o mapear una UTXO de una cadena Bloquearon a otra UTXO de una cadena Bloquear. Tomemos como ejemplo el protocolo RGB++, dado que los activos RGB son inherentemente parásitos de UTXO de BTC, el protocolo RGB++ puede utilizar la tecnología de enlace homomórfico para mapear UTXO de BTC a Celda de la cadena CKB Bloquearon, lo que nos permite utilizar la cadena CKB Bloquearon para reemplazar la validación del cliente del protocolo RGB.

Para comprender de manera más intuitiva la tecnología de enlace homogéneo, usamos terrenos y títulos de propiedad como objetos de comparación:

- Si consideramos BTC Mainnet como tierra, Zhang San emitió un activo a través del protocolo RGB++, este activo es un título de propiedad en papel que corresponde a 100 acres de tierra. El título de propiedad en papel se almacena en la cadena BTC (es decir, UTXO), Zhang San posee este UTXO. La tecnología de enlace homogéneo es equivalente a emitir una versión electrónica del título de propiedad en papel en la cadena CKB (almacenado en una celda).

- Zhang San transfirió 40 mu de tierra a su pariente Li Si, por lo que el contrato de tierra original de 100 mu fue destruido y se generó un nuevo contrato de tierra. Uno de los contratos de tierra es de 40 mu y el otro de 60 mu, ambos almacenados en BTC Bloquear-on-chain. La diferencia es que el contrato de 40 mu está almacenado en UTXO controlado por Li Si, mientras que el contrato de 60 mu está almacenado en UTXO controlado por Zhang San. Es importante destacar que en este caso, la función de la cadena BTC Bloquear es evitar que Zhang San use el contrato de tierra de 100 mu varias veces (es decir, doble gasto), en lugar de verificar si la suma de las áreas de tierra de los nuevos contratos generados es exactamente 100 mu. En otras palabras, bajo el protocolo RGB original, es responsabilidad de Li Si verificar si el contrato de tierra que recibió indica 40 mu, y también debe verificar por sí mismo la prueba de origen de la tierra proporcionada por Zhang San (verificación que debe realizarse en el cliente según el protocolo original RGB, lo que requiere que el usuario lo haga por sí mismo).

- Implemente el BTCcliente ligero en la cadena CKB Bloquearon para verificar si realmente sucedió en la cadena BTC Bloquear de “destruir 100 acres de títulos de propiedad de papel y generar 40 acres de títulos de propiedad de papel y 60 acres de títulos de propiedad de papel”.

- Después de la verificación, se destruye el contrato de tierras electrónicas de 100 acres en la cadena CKB on-chain, y se genera un contrato de tierras electrónicas de 40 acres y otro de 60 acres. Es importante destacar que, debido a que la cadena CKB on-chain es Turing completo, puede verificar y garantizar que la suma de las áreas de los dos nuevos contratos de tierras electrónicas sea exactamente de 100 acres, y Li Si también puede ver directamente en su contrato de tierras electrónicas que dice 40 acres (porque los datos en la cadena CKB on-chain son públicamente visibles). Por lo tanto, el cliente de RGB++ protocolo puede reemplazar la verificación del cliente de RGB protocolo, es decir, omitir la verificación de trazabilidad de la tierra en el paso 2 por parte de Li Si.

Los 4 pasos anteriores corresponden exactamente a los 4 procesos de ejecución de la tecnología de enlace isomórfico: mapear UTXO a la celda, verificar la transacción, verificar la interacción entre cadenas y realizar cambios de estado en CKB.

Análisis de seguridad

La analogía entre la tierra y el título de propiedad anterior nos permite ver claramente que la seguridad y la prevención de dobles gastos de los títulos de propiedad en papel almacenados en BTC UTXO dependen principalmente de la seguridad de la cadena de bloques de BTC. Y BTC, como la cadena PoW más antigua y segura en funcionamiento, ha resistido la prueba del tiempo en cuanto a seguridad.

La seguridad y la prevención de doble gasto de los títulos de propiedad electrónicos generados a través de la tecnología de enlace de homología dependen principalmente de la seguridad de la cadena de bloques CKB. CKB ha adoptado desde el principio un mecanismo de consenso PoW completamente idéntico y probado en el tiempo como BTC, lo que garantiza al máximo la seguridad y la descentralización. Actualmente, los dispositivos de minería de CKB son fabricados por Bitmain, el mayor fabricante de Rigs de Minera ASIC del mundo. La potencia computacional total de la red de CKB ha superado los 440 PH/s, alcanzando un nuevo récord histórico. Es extremadamente difícil falsificar o reconstruir una cadena de bloques PoW, ya que esto requeriría recalcular la potencia computacional de cada bloque, lo cual es prácticamente imposible, similar a tratar de reconstruir una pirámide en una noche. Por lo tanto, podemos confiar plenamente en la seguridad de la cadena de bloques CKB.

Por supuesto, si todavía tienes dudas, también puedes optar por verificarlo tú mismo, como se mencionó en el segundo paso del ejemplo anterior, y confirmar si en el contrato de tierra realmente está escrito ‘40 mu’ y si la prueba de origen de la tierra proporcionada por Zhang San es verdadera y efectiva. Esto también es lo que hace el protocolo RGB, los usuarios deben completar la verificación en el cliente por sí mismos; el protocolo RGB++ simplemente ofrece otra opción, aparte de completar la verificación en el cliente por sí mismos, también pueden optar por confiar en la verificación de la cadena de bloques CKB, la cadena de bloques CKB se utiliza aquí solo como una capa DA y para la divulgación de estado, la seguridad de las transacciones de contratos de tierra en papel ni siquiera está directamente relacionada con CKB.

El atractivo del protocolo RGB++ no solo radica en hacer que la cadena de bloques CKB funcione como una capa de DA, sino que también admite operaciones Leap, lo que permite que los activos RGB++ de BTC en la cadena de bloques on-chain puedan moverse libremente entre las cadenas de bloques CKB (por supuesto, también es posible la operación de Reversión, y en el futuro se puede expandir a otras cadenas de bloques UTXO de Turing completo). Dado que la cadena de bloques CKB es Turing completo, los desarrolladores pueden construir una variedad de aplicaciones Finanzas descentralizadas complejas en ella, como plataformas de préstamos, intercambios descentralizados, etc. Esto significa que al transferir activos RGB++ a la cadena de bloques CKB a través de la operación Leap, pueden participar en una amplia variedad de actividades financieras, como préstamos con garantía, stake para generar ingresos, transacciones, etc.

Cuando tienes activos RGB++ transferidos a CKB on-chain a través de Leap para participar en varias actividades financieras, la seguridad de estas operaciones depende principalmente de la seguridad de la cadena CKB. Como discutimos anteriormente, la cadena CKB en sí misma tiene un alto nivel de seguridad. Sin embargo, si aún tienes dudas sobre la seguridad de la cadena CKB, siempre puedes optar por transferir los activos RGB++ on-chain de CKB de nuevo a la cadena BTC a través de Leap, convirtiéndolos nuevamente en activos RGB++ en la cadena BTC.

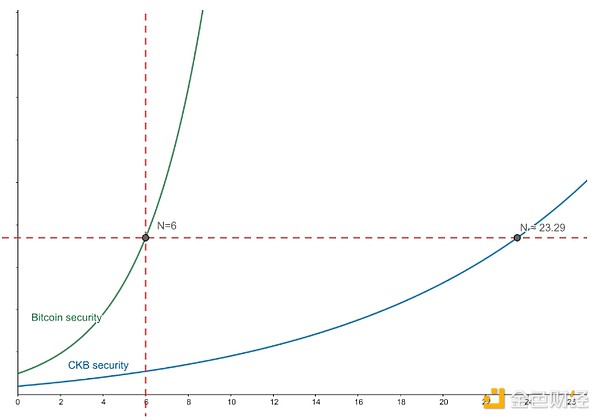

Al hablar de la función Leap, no podemos dejar de mencionar el riesgo potencial de reorganización on-chain. Sin embargo, este riesgo puede evitarse eficazmente mediante la espera de más confirmaciones on-chain. En la red BTC, generalmente se considera que las transacciones son irreversibles después de 6 confirmaciones on-chain. Es importante tener en cuenta que la dificultad de revertir los Bloquear PoW sube exponencialmente con el aumento de los Bloquear, lo que no guarda una relación lineal con la seguridad. Por lo tanto, para lograr un nivel de seguridad equivalente a las 6 confirmaciones de Bloquear BTC on-chain, aproximadamente solo se necesitan 24 confirmaciones de Bloquear CKB on-chain según los cálculos. Teniendo en cuenta que el tiempo promedio de generación de Bloquear de CKB es de aproximadamente 10 segundos, el tiempo necesario para 24 confirmaciones de Bloquear es mucho menor que el necesario para 6 confirmaciones de Bloquear BTC.

Imagen: Diagrama conceptual de la seguridad de PoW; Fuente:

Por lo tanto, si desea obtener una mayor seguridad, solo necesita esperar unos pocos confirmaciones de Bloquear más.

Conclusión

La técnica de enlace isomórfico utilizada por RGB++ vincula ingeniosamente las UTXO de BTC con la Cell de CKB, lo que no solo simplifica las operaciones de verificación de los usuarios, sino que también mantiene un alto nivel de seguridad. Al mismo tiempo, la operación de Leap ofrece a los usuarios un campo de aplicación más amplio, abriendo nuevos caminos para la interoperabilidad cross-chain.

Con cada vez más aplicaciones que eligen construir sobre la base de RGB++, tenemos motivos para creer que desempeñará un papel cada vez más importante en el ecosistema BTC del futuro.