انخفض عرض POL مع دخول شبكة Polygon مرحلة نمو الرسوم العالية

منذ 8 د

وايركس تدمج ترون للدفع الفوري والقابل للبرمجة على السلسلة

منذ 13 د

المواضيع الرائجة

عرض المزيد20.03K درجة الشعبية

28.1K درجة الشعبية

20.67K درجة الشعبية

9.89K درجة الشعبية

141.18K درجة الشعبية

Gate Fun الساخن

عرض المزيد- القيمة السوقية:$3.56Kعدد الحائزين:10.00%

- القيمة السوقية:$3.55Kعدد الحائزين:10.00%

- القيمة السوقية:$3.63Kعدد الحائزين:30.15%

- القيمة السوقية:$3.56Kعدد الحائزين:10.00%

- القيمة السوقية:$3.56Kعدد الحائزين:10.00%

تثبيت

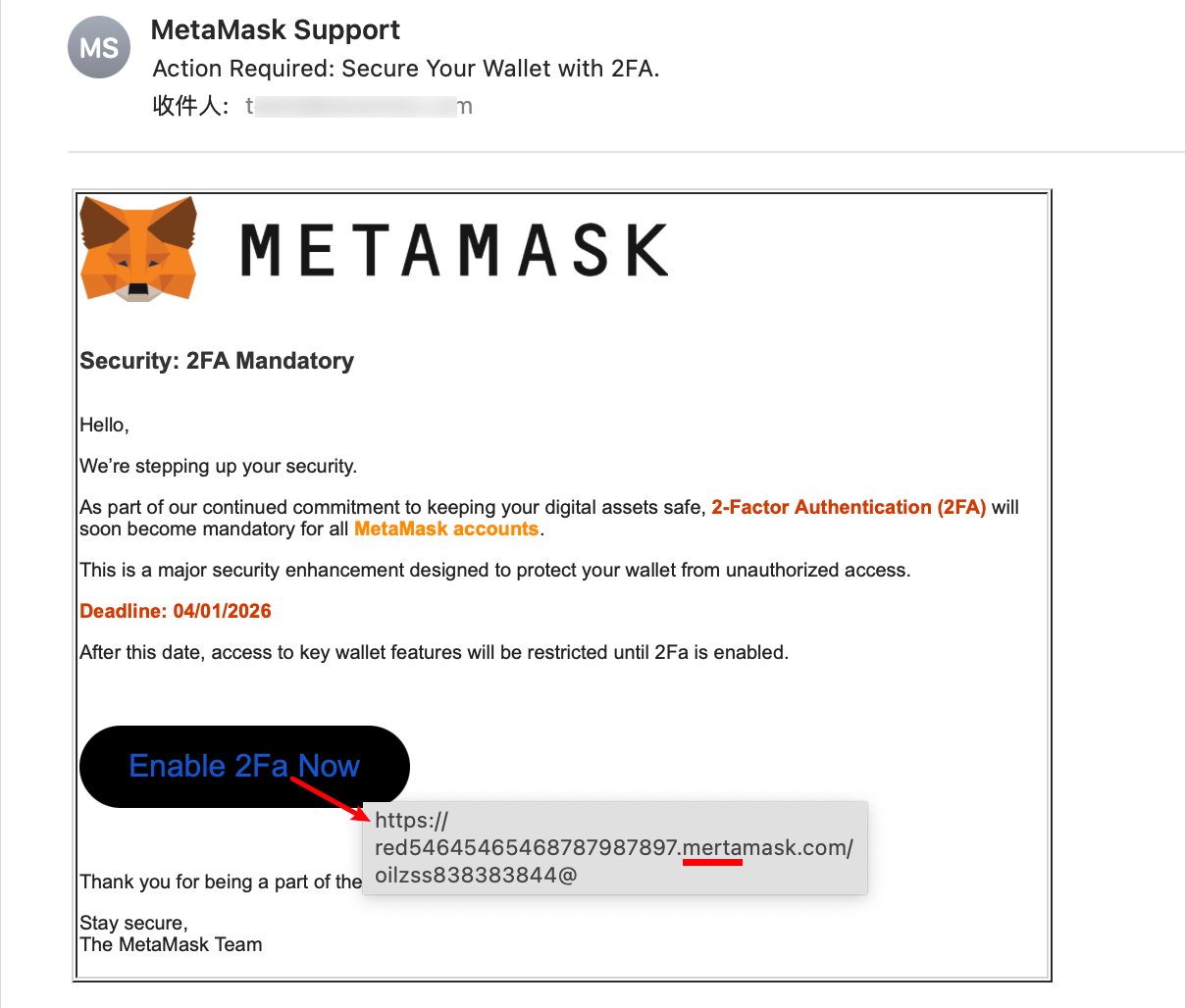

مستخدمو MetaMask يواجهون عملية احتيال جديدة عبر التصديق الثنائي، تقول SlowMist

تدور موجة جديدة من محاولات التصيد الاحتيالي مرة أخرى نحو مستخدمي MetaMask، هذه المرة مع إعداد أكثر أناقة وتنسيقًا. أطلق كبير مسؤولي أمن المعلومات في SlowMist (CISO) التحذير من عملية احتيال جديدة تُصوّر على أنها “تحقق من 2FA”، مصممة لتبدو أكثر شرعية بكثير من الهجمات السابقة. تحاكي هذه الطريقة تدفق الأمان الرسمي وتوجه الضحايا إلى مواقع إلكترونية مزيفة، أحدها هو “Mertamask”. هنا يصبح العديد من المستخدمين غير مستعدين، حيث أن الواجهة والسرد يبدو أنهما ينشآن من نظام MetaMask نفسه.

🚨ظهور نوع جديد من ‘التحقق من أمان 2FA’ الاحتيالي على @MetaMask @tayvano_

احذروا pic.twitter.com/RJM78If9zb

— 23pds (山哥) (@im23pds) 5 يناير 2026

عادةً ما تبدأ الخطة بإشعار أمني مزيف يُرسل عبر البريد الإلكتروني، يحذر من نشاط مشبوه في محفظة المستخدم. لا يضيع الرسالة وقتًا، ويحث المستلم على “التحقق” على الفور. ومع ذلك، بدلاً من الذهاب إلى الصفحة الرسمية، يتم إعادة توجيه المستخدمين إلى نطاق Mertamask مشابه عمدًا. التغييرات الصغيرة في الحروف سهلة أن تُفقد، خاصة عندما يدفع تحذير عاجل شخصًا إلى حالة من الذعر. بمجرد النقر، يصل الضحايا إلى صفحة 2FA مزيفة مجهزة بعداد تنازلي يهدف إلى زيادة الضغط.

صورة من X

تم خداع مستخدمي MetaMask لتسليم عبارات الاسترداد على الصفحة المزيفة، يُطلب من المستخدمين اتباع خطوات تبدو منطقية. ومع ذلك، في المرحلة النهائية، يطلب الموقع عبارة استرداد أو عبارة بذرة. هنا يكمن جوهر الاحتيال. لا يطلب MetaMask أبدًا عبارة بذرة للتحقق أو التحديثات أو لأي أسباب أمنية أخرى. بمجرد إدخال العبارة، يتم نقل السيطرة على المحفظة على الفور. وليس ذلك فحسب، فإن عملية تصريف الأصول عادةً ما تكون سريعة وصامتة، حيث يدرك الضحايا ذلك فقط بعد أن تم تقليل أرصدتهم بشكل كبير. ومن المثير للاهتمام أن هذا النهج يمثل تحولًا في تركيز المحتالين. ففي السابق، كانت العديد من الهجمات تعتمد على رسائل عشوائية أو مرئيات سطحية، الآن أصبحت المرئيات والتدفق أكثر إقناعًا بكثير. علاوة على ذلك، أصبح الضغط النفسي سلاحًا رئيسيًا. تدمج روايات التهديد، والحدود الزمنية، والمظهر المهني لجعل مستخدمي MetaMask يتصرفون بشكل رد فعل، بدلاً من عقلاني. توقيعات العقود الخبيثة تتيح سرقة الأصول بصمت ظهر هذا المخطط المزيف للتحقق من 2FA وسط زيادة في هجمات التصيد الاحتيالي الأخرى التي تستهدف نظام EVM أيضًا. مؤخرًا، وقع مئات من محافظ EVM، ومعظمها من مستخدمي MetaMask، ضحايا رسائل بريد إلكتروني احتيالية تدعي وجود “تحديث إلزامي”. في هذه الحالات، لم يُطلب من الضحايا عبارة بذرتهم، بل تم جذبهم لتوقيع عقد خبيث. تم سرقة أكثر من 107,000 دولار بشكل صغير من كل محفظة، وهي استراتيجية تجعل من الصعب اكتشاف السرقة بشكل فردي. يستغل هذا النمط سرعة توقيعات المعاملات، بدلاً من سرقة عبارة البذرة مباشرة. من ناحية أخرى، في 9 ديسمبر، أبلغنا أن MetaMask وسعت عمليات التبادل عبر السلاسل من خلال بنيتها التحتية Rango للتوجيه متعدد السلاسل. بدأ الأمر مع EVM وSolana، والآن توسع ليشمل Bitcoin، مما يمنح المستخدمين وصولًا أوسع عبر السلاسل. قبل بضعة أيام، في 5 ديسمبر، أشرنا أيضًا إلى التكامل المباشر لمنصة Polymarket مع MetaMask Mobile، مما يسمح للمستخدمين بالمشاركة في أسواق التنبؤ دون مغادرة التطبيق وكسب مكافآت MetaMask. أيضًا، في أواخر نوفمبر، غطينا ميزة التداول المستمر على السلسلة للأسهم في MetaMask Mobile، والتي تتيح الوصول إلى مراكز طويلة وقصيرة على مجموعة متنوعة من الأصول العالمية مع خيارات الرافعة المالية.