OpenClaw потрапив на AWS, серйозна вразливість безпеки викрила понад 40000 хмарних інстансів

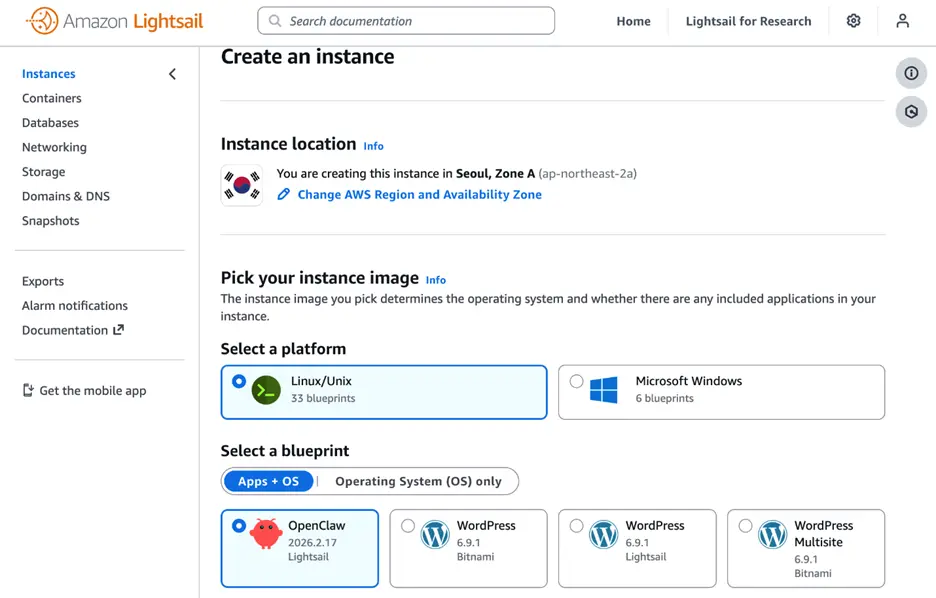

Amazon Web Services (AWS) нещодавно запустила сервіс одноразового розгортання OpenClaw на своєму легкому віртуальному сервері Amazon Lightsail, що забезпечує спрощене хмарне розгортання цього фреймворку для AI-агентів. Однак цей реліз відбувся на тлі тривалої кризи безпеки OpenClaw, у результаті якої було виявлено 42 900 відкритих публічних інстанцій у 82 країнах світу.

AWS Lightsail: технічні деталі та позиціонування

AWS заявила, що цей інтеграційний крок відповідає широкому запиту клієнтів щодо спрощення налаштування OpenClaw. Шаблони Lightsail попередньо налаштовані з Amazon Bedrock (за замовчуванням інтегровано Claude Sonnet 4.6) і автоматично створюють необхідні ролі IAM за допомогою скриптів CloudShell. Вибравши шаблон OpenClaw, користувачі можуть через браузер і SSH-ключі взаємодіяти з AI-агентом через WhatsApp, Telegram, Slack, Discord або веб-інтерфейс.

З точки зору популярності, швидкість зростання OpenClaw вражає: створений Петром Штайнбергером у листопаді 2025 року (спочатку під назвою Clawdbot, згодом перейменований у Moltbot і OpenClaw двічі), у 2026 році він став вірусним, за кілька тижнів набрав 100 000 зірок і вже перевищив Linux та React за кількістю зірок у репозиторіях GitHub, ставши найбільш зірковим неагрегованим проектом. Штайнбергер приєднався до OpenAI у лютому цього року, а OpenClaw наразі перетворився на незалежний відкритий фонд, фінансований OpenAI.

CVE-2026-25253 та масштабні витоки інстанцій: повний огляд безпеки

Основна безпекова проблема, з якою стикається AWS, — це добре задокументована серйозна уразливість і масштабна її експлуатація:

CVE-2026-25253 (розкриття 1 лютого 2026 року): уразливість стосується всіх версій OpenClaw до 29 січня 2026 року і дозволяє зловмисникам через крадіжку токена WebSocket виконувати віддалений код одним натисканням. Зловмисник може створити зловмисне посилання URL, і при натисканні користувачем токен автентифікації автоматично передається на сервер під контролем зловмисника без будь-яких додаткових дій користувача.

Статистика масштабів витоків: Hunt.io виявила понад 17 500 відкритих інстанцій; Bitsight у період з січня по лютий зафіксувала понад 30 000 таких випадків; SecurityScorecard у глобальному скануванні підтвердила 42 900 відкритих інстанцій, з яких 15 200 вже містили уразливості RCE.

Централізація у хмарі: 98,6% відкритих інстанцій працюють на платформах DigitalOcean, Alibaba Cloud, Tencent Cloud та AWS, а не у домашніх мережах, що свідчить про широке застосування у бізнес-середовищі та серед розробників.

Ціль крадіжки облікових даних: кожен інстанцій OpenClaw зберігає API-ключі до сервісів Claude, OpenAI, Google AI та інших, що робить їх пріоритетною ціллю для крадіжки зловмисниками.

Урядові реакції вже почалися: Міністерство промисловості та інформаційних технологій Китаю випустило попередження про безпеку, а технологічні компанії Південної Кореї заборонили внутрішнє використання OpenClaw.

Забруднення ланцюга поставок та структурні ризики безпеки

Крім відомих уразливостей, дослідники безпеки виявили глибші структурні проблеми:

Забруднення ланцюга поставок ClawHub: Bitdefender виявила близько 900 шкідливих пакетів у центрі навичок OpenClaw — ClawHub, що становить 20% усіх опублікованих навичок. Ці шкідливі пакети включають фальшиві утиліти для крадіжки облікових даних, бекдори для довготривалого доступу та високорівневі зловмисні програми з обфускацією для обходу аналізу коду. Навички OpenClaw працюють з системними привілеями, маючи прямий доступ до повідомлень, API-ключів і файлів, що робить наслідки атак через ланцюг поставок значно руйнівнішими, ніж у випадку з npm або PyPI.

Атаки через вставку підказок: Дослідження Giskard показали, що ретельно сконструйовані підказки можуть витягати API-ключі, змінні середовища та конфіденційні сертифікати з працюючих агентів. Це структурна проблема, яку не може вирішити ізольована пісочниця, яку пропонує шаблон Lightsail.

Документація AWS визнає, що неправильне використання OpenClaw може становити загрозу безпеці, і рекомендує не відкривати шлюзи, регулярно змінювати токени та зберігати сертифікати у змінних середовища, а не у конфігураційних файлах — однак у керівництві відсутні повні інструкції щодо безпечної конфігурації.

Поширені запитання

Чи здатні заходи безпеки AWS Lightsail захистити користувачів OpenClaw від відомих уразливостей?

Шаблони Lightsail забезпечують ізоляцію виконання, автентифікацію пристроїв і автоматичний доступ через TLS/HTTPS, що частково знижує ризики атак. Однак вони не вирішують уразливості типу CVE-2026-25253, які вимагають оновлення до конкретних версій (AWS має чітко вказати мінімальні версії), і не усувають проблем вставки підказок або забруднення ланцюга поставок ClawHub.

Чи слід компаніям розгортати OpenClaw у виробничих середовищах?

Дослідження Token Security показали, що 22% організацій мають співробітників, які без дозволу IT-відділу запускають OpenClaw, створюючи так звані «тіньові AI». Перед офіційним використанням версії на базі AWS Lightsail компанії мають ретельно оцінити: (1) чи оновили до версії, що виправляє CVE-2026-25253; (2) чи походження навичок у ClawHub довірене; (3) чи відповідає системний рівень доступу політикам безпеки організації.

Чи покращилася безпека після перетворення OpenClaw у незалежний фонд під керівництвом OpenAI?

Зараз OpenClaw функціонує як незалежний фонд, фінансований OpenAI, з підтримкою спільноти під ліцензією MIT. Це потенційно забезпечує більш стабільне управління та зменшує ризики, пов’язані з одним відповідальним. Однак проблема забруднення ланцюга ClawHub свідчить про відсутність належних процедур перевірки пакетів у системі, і її потрібно вирішувати через запровадження більш жорстких процесів аудиту, а не лише через зміну структури організації.