Корпоративный ИИ-вывод и развертывание агентов: многомодельное и гибридное развертывание, защищённый фреймворк управления

После стремительного развития крупных языковых моделей корпоративные клиенты уже не спрашивают, «доступна ли модель», а интересуются, способна ли она стабильно и безопасно работать в реальных бизнес-процессах. Если для обучения моделей можно агрегировать вычислительную мощность, то в продуктивных системах важно обеспечить обработку постоянных запросов, минимальные задержки, быстрое обновление версий, контроль доступа к данным и четкую ответственность за инциденты. Сегодня ключевая зона конкуренции в корпоративном ИИ смещается к инференсу и операционным фреймворкам. Развитие агентов добавляет сложности: теперь речь идет не только о разовых вопросах и ответах, а о многошаговых задачах, вызове инструментов и управлении состояниями — это предъявляет новые требования к инфраструктуре и процессам управления.

Если представить инфраструктуру ИИ как непрерывную цепочку — от чипов и дата-центров до сервисов и управления, — то в этой статье акцент сделан на конечных звеньях: сервисах инференса, доступе к данным и организационном управлении. Вопросы оборудования, электропитания и дата-центров остаются темой для дискуссий о предложении; предполагается, что читатели знакомы с многоуровневой архитектурой.

Почему инференс в продуктиве и обучение — принципиально разные задачи

Хотя для обучения и инференса используются схожие аппаратные ресурсы — GPU, сети, хранилища, — цели оптимизации у них различаются. Для обучения важны пропускная способность и длительная параллельная обработка, а для инференса — конкурентность, минимальные задержки, стоимость каждого запроса, а также частота обновления и отката версий. Для корпоративных систем эти различия напрямую влияют на архитектуру и подходы к закупкам:

-

Структура затрат: обучение требует капитальных вложений поэтапно, а расходы на инференс растут линейно с бизнес-объемом и зависят от кэширования, пакетирования, маршрутизации и выбора моделей.

-

Определение доступности: задачи обучения можно ставить в очередь и повторять; для инференса в онлайне действуют SLA, нужны лимиты, деградация и стратегии с несколькими репликами.

-

Частота изменений: обновления моделей, промптов, политик инструментов и баз знаний происходят чаще, что требует прозрачных процессов релиза, а не разовых внедрений.

-

Границы данных: обучающие данные хранятся в контролируемых средах, а инференс часто использует клиентские данные, внутренние документы и интерфейсы бизнес-систем, что требует строгого контроля доступа и маскирования.

Поэтому при оценке корпоративной инфраструктуры ИИ эффективнее анализировать сервисные возможности — шлюзы, маршрутизацию, наблюдаемость, релизы, разрешения и аудит — вместо простого сравнения масштабов обучающих кластеров.

Промышленный стек инференса: от входа до наблюдаемости

Надежный стек инференса обычно включает следующие модули. У разных поставщиков названия могут отличаться, но основные функции остаются схожими.

API-шлюз и управление трафиком

Единая точка входа для аутентификации, квот, лимитов скорости и завершения TLS. При внешнем доступе к моделям шлюз становится первой линией защиты бизнеса и безопасности.

Маршрутизация моделей и управление версиями

В корпоративных системах часто одновременно работают несколько моделей (для разных задач, стоимости и требований соответствия). Маршрутизация должна учитывать арендаторов, сценарии и уровни риска, а также поддерживать поэтапные релизы и откаты, чтобы избежать сбоев при полной замене.

Сериализация, пакетирование и кэширование

При высокой нагрузке сериализация/десериализация, пакетирование и проектирование KV или семантических кэшей существенно влияют на задержки и стоимость. Кэширование требует четких политик по инвалидированию и работе с чувствительными данными из-за риска неконсистентности.

Векторный поиск и интеграция RAG (если применимо)

Генерация с расширенным поиском тесно интегрирует инференс с системами данных: обновление индексов, фильтрация по разрешениям, отображение фрагментов ссылок и контроль галлюцинаций становятся частью операционного фреймворка, а не внешними надстройками.

Наблюдаемость, логирование и учет затрат

Минимально необходима детализация использования токенов, задержек (percentiles) и ошибок по арендаторам, версиям моделей и маршрутизации. Без этого невозможно планировать мощности и точно определять источник проблем — модель, данные или шлюз.

В совокупности эти модули определяют стабильность работы онлайн, управляемость затрат и отслеживаемость инцидентов. Без одного из компонентов система может хорошо работать на демо с низкой нагрузкой, но проявлять недостатки при пиковых нагрузках или изменениях.

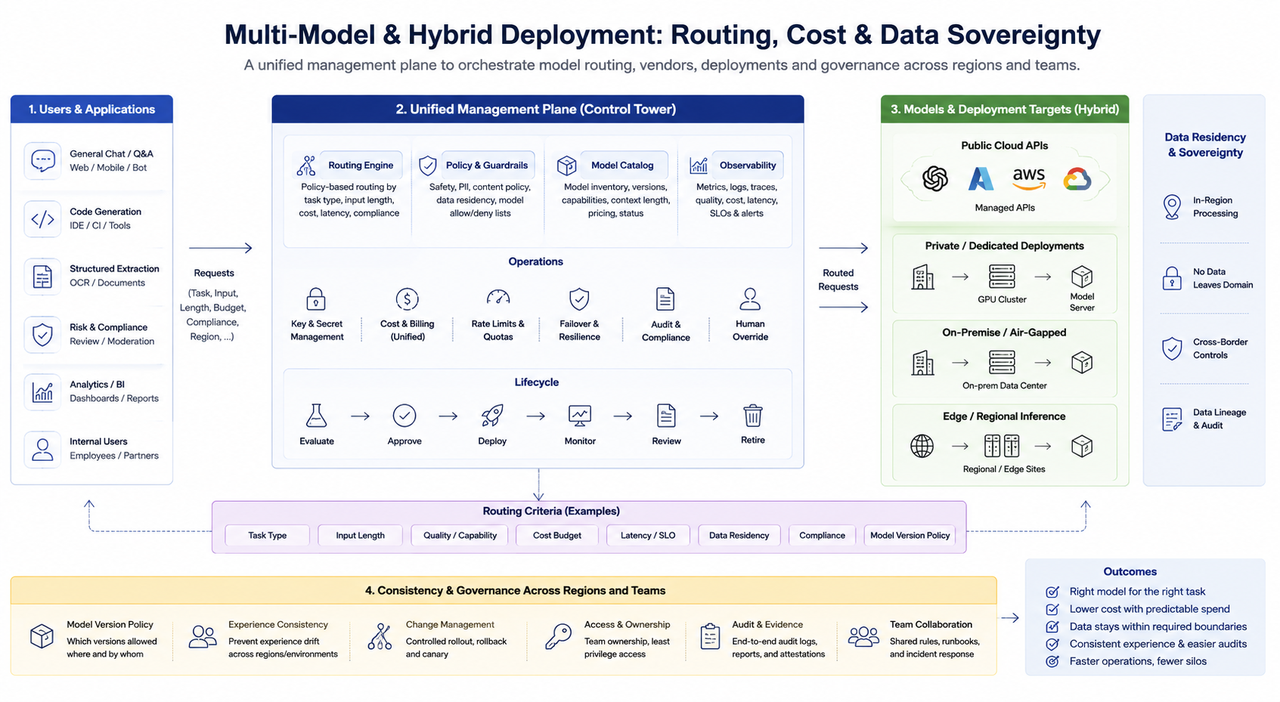

Мультимодельные и гибридные развертывания: маршрутизация, стоимость и суверенитет данных

В корпоративных средах обычно используется несколько моделей: задачи общего диалога, программирования, структурированного извлечения и контроля рисков требуют разных моделей и параметров. Основные инженерные вызовы мультимодельных систем:

-

Стратегия маршрутизации: выбор моделей по типу задачи, длине ввода, стоимости и требованиям соответствия; нужны понятные стратегии по умолчанию и ручное управление.

-

Микс поставщиков: API облаков, локальные развертывания и выделенные кластеры часто работают вместе; для предотвращения разрозненности необходимы единое управление ключами, стандарты биллинга и отказоустойчивость.

-

Гибридное облако и локализация данных: финансы, госсектор и трансграничные операции требуют хранения данных в определенной юрисдикции; развертывание инференса определяет архитектуру сети и размещение кэшей, взаимодействуя с дата-центрами, электропитанием и региональными сетями.

-

Управление консистентностью: нужны четкие политики, позволяющие одному и тому же бизнесу в разных регионах или средах использовать разные версии моделей; иначе возникнут расхождения в опыте и сложности аудита.

С точки зрения организации, сложность мультимодельных систем чаще связана не с количеством моделей, а с отсутствием единого управляющего контура. Если маршрутизация, ключи, мониторинг и релизы распределены между командами, затраты на устранение проблем и соответствие быстро растут.

Агент: оркестрация, границы инструментов и аудит

Агенты расширяют инференс на многошаговые задачи: планирование, вызов инструментов, работу с памятью и генерацию следующих действий. Для корпоративных систем это означает увеличение рисков — от текстового вывода к реальному воздействию на внешние системы.

Ключевые аспекты:

-

Белый список инструментов и минимальные права: для каждого инструмента должны быть четко определены разрешения (только чтение, ограниченные API, ограниченные пути файлов и т.д.), чтобы избежать слишком широких полномочий.

-

Человеко-машинное взаимодействие и точки подтверждения: для рискованных действий (перевод средств, изменение прав, массовый экспорт данных) требуется обязательное подтверждение или утверждение, а не полная автоматизация.

-

Состояние сессии и границы памяти: долговременная память связана с приватностью и сроками хранения, краткосрочный контекст влияет на стоимость и усечение; политики хранения и очистки должны соответствовать требованиям соответствия.

-

Аудитируемые следы: фиксировать «когда, на каком контексте модель вызвала какие инструменты и что вернулось» — именно это требуется для расследований и проверок, а не только финальный ответ.

-

Песочница и изоляция: выполнение кода и загрузка плагинов требуют изолированной среды, чтобы не допустить эскалации атак через инъекции промптов.

Агенты полезны для автоматизации, но только при четких границах. Если границы размыты, сложность и издержки могут расти экспоненциально, а бизнес-эффект так и не будет достигнут.

Безопасность и соответствие: минимальный набор для запуска и эксплуатации

Требования к соответствию различаются по отраслям, но для продуктивных корпоративных систем необходим минимум:

-

Идентификация и доступ: сервисные и пользовательские аккаунты, ротация API-ключей, принцип минимальных прав; разделять учетные данные для разработки/тестирования и продуктивного использования.

-

Данные и приватность: маскирование чувствительных полей, маскирование логов, разделение обучающих и инференс-данных; четко фиксировать соглашения о работе с данными со сторонними поставщиками моделей.

-

Цепочка поставок моделей: отслеживаемость источников моделей, хэшей версий, зависимостей и контейнерных образов; предотвращение попадания неизвестных весов в продуктив.

-

Безопасность контента и предотвращение злоупотреблений

-

Фильтрация политик для входящих и исходящих данных; лимиты и обнаружение аномалий для автоматических пакетных вызовов.

-

Реакция на инциденты: откат модели, переключение маршрутизации, отзыв ключей, уведомление клиентов; четкое определение ответственных и путей эскалации.

Эти меры не заменяют комплексную защиту, но необходимы для интеграции ИИ-сервисов в существующую систему управления рисками, а не для их долгосрочного исключения как «инновационных исключений».

Заключение

Конкурентное преимущество в корпоративном ИИ смещается с «интеграции самой новой модели» к «эксплуатации нескольких моделей и агентов с контролируемыми затратами и безопасными границами». Для этого необходимо усиливать как инженерные, так и управленческие процессы: маршрутизация и релизы, наблюдаемость и управление затратами, права инструментов и аудит должны быть обязательными для продакшена наравне с самими моделями.

Похожие статьи

Анализ источников дохода USD.AI: как займы на инфраструктуру ИИ приносят доход

Токеномика USD.AI: детальный разбор применения токена CHIP и системы поощрений

Что такое OpenLayer? Все, что вам нужно знать о OpenLayer

Что такое Fartcoin? Всё, что нужно знать о FARTCOIN

Глубокий анализ Audiera GameFi: как Dance-to-Earn объединяет ИИ и ритм-игры