Comment fonctionne Ontology ? Le processus complet allant de la vérification d'identité à l'établissement de la confiance on-chain

À mesure que la technologie blockchain évolue, de simples transferts d’actifs ne suffisent plus à répondre aux exigences complexes du monde réel. La vérification d’identité, l’intégrité des données et la collaboration multipartite sont désormais des enjeux majeurs. Dans les architectures Internet classiques, ces fonctions reposent sur des plateformes centralisées, ce qui génère des silos de données et accroît les coûts de confiance.

Ontology propose une solution fondée sur l’identité distribuée et des mécanismes de confiance. Plutôt que de privilégier le « trade », Ontology structure sa logique opérationnelle autour de la « construction de la confiance ». L’intégration de l’identité, des données et des mécanismes de vérification permet à Ontology de mettre en place un cadre de confiance reproductible dans des environnements décentralisés, et d’agir comme une infrastructure essentielle dans les secteurs de l’identité numérique et de la collaboration des données.

Aperçu de la logique opérationnelle d’Ontology

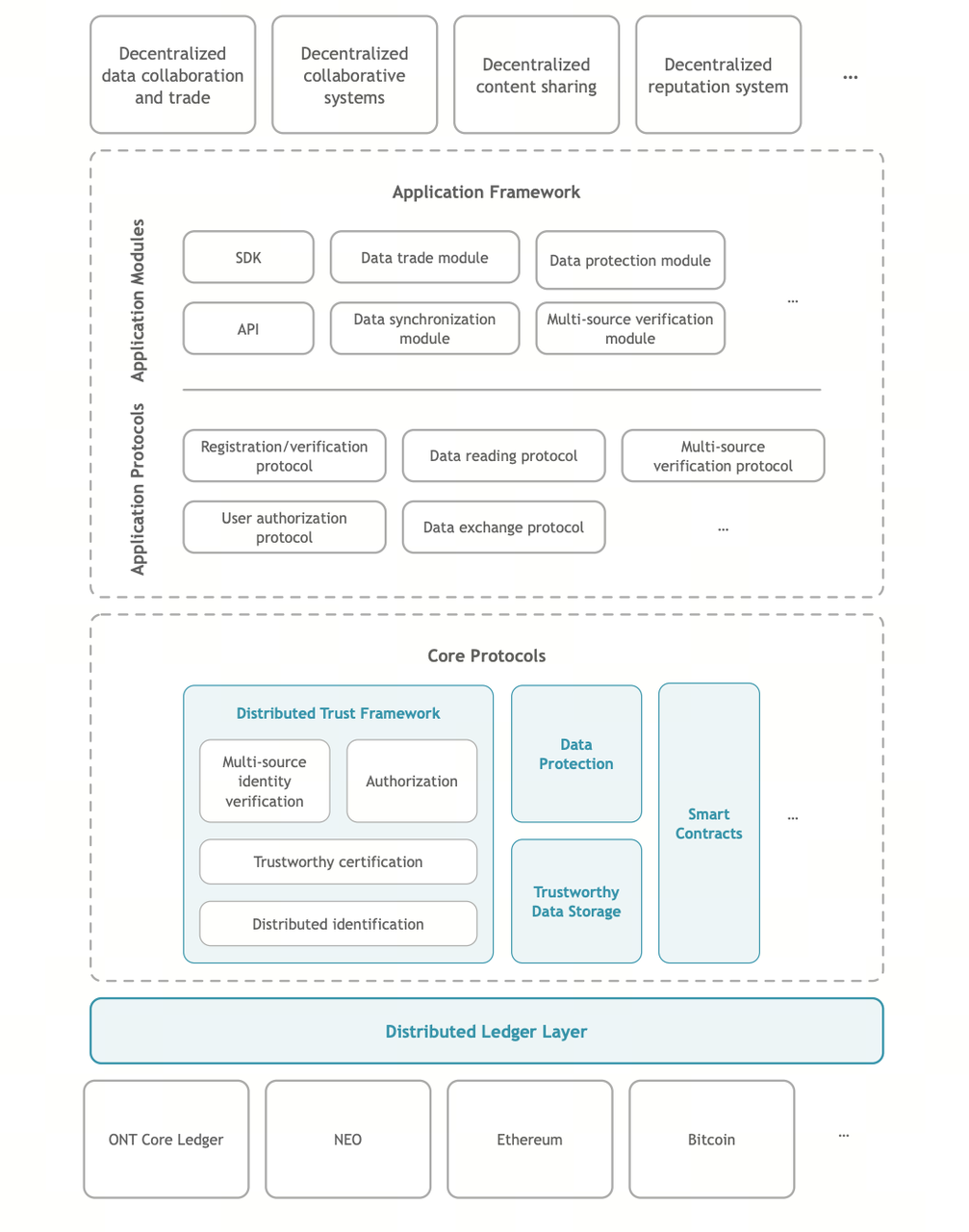

L’architecture d’Ontology transforme l’« identité » en « confiance ». Le système coordonne plusieurs modules pour convertir les relations de confiance — auparavant dépendantes d’institutions tierces — en une logique vérifiable on-chain.

Source : Ontology White Paper

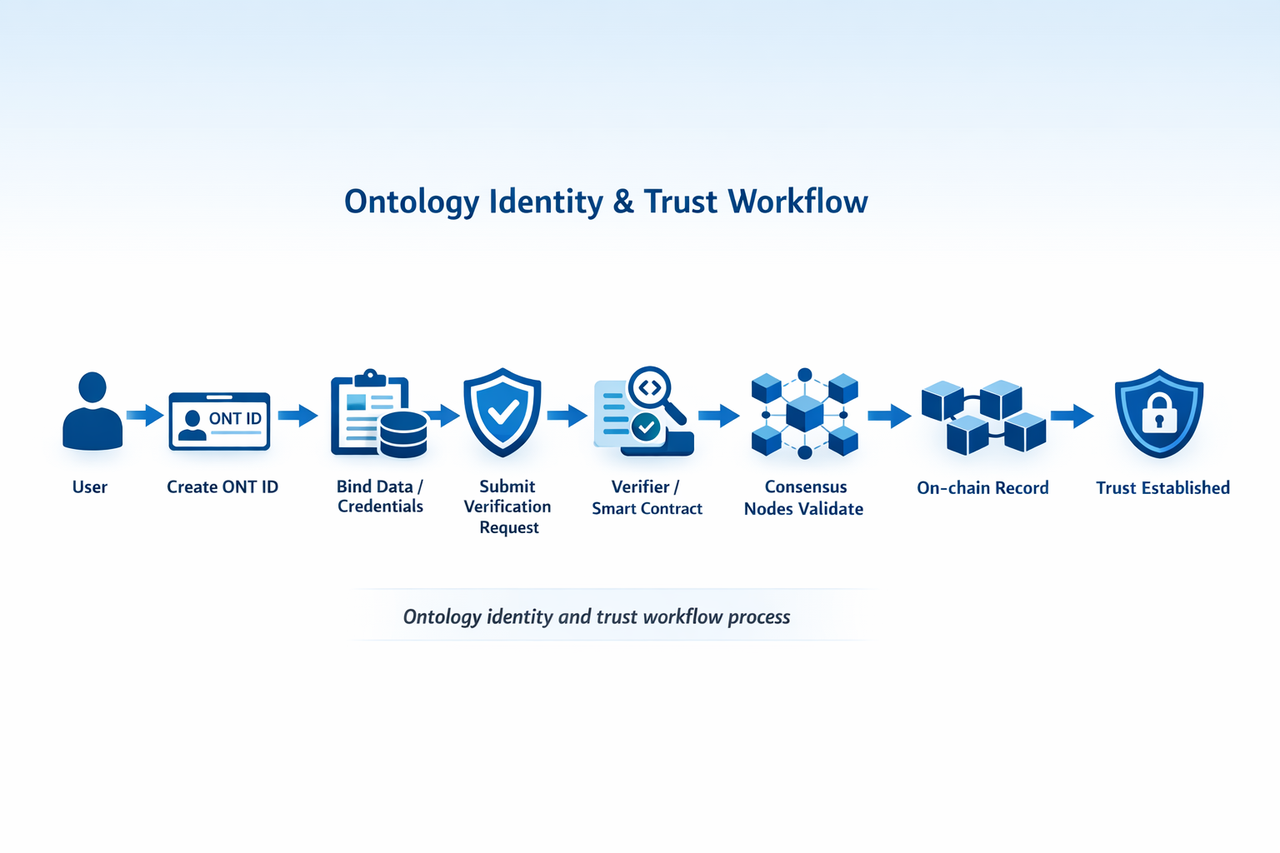

Source : Ontology White Paper

Le processus comprend plusieurs étapes clés : les utilisateurs créent une identité distribuée (ONT ID) et y lient des données ou des justificatifs ; lors d’une vérification, des signatures chiffrées et la validation des justificatifs confirment l’authenticité des informations ; les nœuds du réseau utilisent ensuite des mécanismes de consensus pour valider et enregistrer les résultats. Ce système de confiance fonctionne ainsi sans intermédiaires centralisés.

Comment créer un ONT ID (identité distribuée)

ONT ID constitue le socle identitaire du réseau Ontology. Sa création repose sur la génération d’une paire de clés cryptographiques et l’enregistrement d’un identifiant unique on-chain.

Le processus inclut généralement la génération d’une paire de clés publique/privée, la création d’un identifiant d’identité, puis l’inscription des informations pertinentes sur la blockchain. Contrairement aux systèmes de comptes classiques, ONT ID est entièrement sous le contrôle de l’utilisateur, sans dépendre d’une plateforme centralisée pour la gestion de l’identité.

Cette approche permet de réutiliser la même identité sur de multiples applications, éliminant ainsi la fragmentation due à la diversité des plateformes.

Gestion de la liaison d’identité et de l’authentification des données par Ontology

Après la création de l’ONT ID, les utilisateurs peuvent associer différents types de données — informations d’identité, certificats, historiques comportementaux — à leur identité. Pour garantir la confidentialité, Ontology évite de stocker les données brutes on-chain et privilégie l’enregistrement de « preuves » sous forme de hash ou de justificatif.

L’authentification des données vise à clarifier la « propriété » et « l’authenticité ». En liant les données à l’ONT ID et en s’appuyant sur des mécanismes de justificatifs vérifiables, des organisations tierces peuvent signer et certifier les données, ce qui crée des sources de confiance.

Ce mécanisme assure la vérifiabilité des données sans exposition publique, et constitue la base d’échanges et de validations sécurisés.

Vérification de la confiance par Ontology

Lorsqu’un utilisateur doit prouver son identité ou ses données dans un contexte précis, le mécanisme de vérification d’Ontology s’active. Les vérificateurs utilisent les signatures et justificatifs fournis pour confirmer l’origine et l’intégrité des données.

La confiance se fonde sur une vérification globale — signatures d’identité, émetteurs de justificatifs, enregistrements on-chain — et non sur une seule institution. Une fois chaque étape validée, l’authenticité de l’information est confirmée.

Ce modèle de « confiance vérifiable » permet d’établir des relations de confiance multipartites sans recourir à des systèmes d’authentification centralisés.

Garantie de l’intégrité des données par le consensus on-chain d’Ontology

Toutes les opérations critiques sur le réseau Ontology doivent être confirmées par des mécanismes de consensus. Les nœuds vérifient les trades et les données, les regroupent dans des blocs et produisent des enregistrements immuables.

Le consensus garantit l’accord de l’ensemble du réseau sur l’état des données. Dès lors qu’elles sont inscrites sur la blockchain, les données deviennent traçables et résistantes à la falsification, ce qui renforce la crédibilité du système.

Ontology transforme la « confiance » en une garantie systémique, rendant la validation des données transparente et reproductible.

Rôle de ONT et ONG dans le fonctionnement d’Ontology

Ontology adopte un modèle dual-token : ONT et ONG remplissent chacun une fonction spécifique. ONT est dédié au staking et à la gouvernance, représentant le capital du réseau ; ONG est utilisé pour le paiement des frais opérationnels on-chain.

Concrètement, la création d’identité, la soumission de données ou la vérification requièrent de l’ONG en tant que frais de trading. Les nœuds sont récompensés pour la maintenance du réseau, ce qui soutient un modèle économique pérenne.

Ce dispositif assure la stabilité fonctionnelle tout en équilibrant allocation des ressources et incitations.

Fonctionnalités, limites et risques du mécanisme opérationnel d’Ontology

Le mécanisme opérationnel d’Ontology est structuré et modulaire, intégrant identité, données et confiance. Cette architecture favorise la diversité des usages et une forte évolutivité.

Cependant, certaines limites subsistent. L’efficacité du système dépend de la crédibilité des émetteurs de justificatifs ; l’interopérabilité peut être un défi dans des contextes inter-systèmes ; et l’équilibre entre confidentialité et vérifiabilité des données nécessite une évolution continue.

Ces éléments définissent les contraintes à prendre en compte pour le déploiement effectif d’Ontology.

Résumé

La mission centrale d’Ontology est de transformer l’information d’identité en relations de confiance. À travers ONT ID, la liaison des données, la vérification des justificatifs et le consensus on-chain, le système instaure une confiance vérifiable dans les environnements décentralisés.

Ce processus permet non seulement la vérification d’identité, mais aussi la collaboration des données et l’interaction multipartite, faisant d’Ontology une infrastructure clé pour l’identité numérique et l’économie des données.

FAQ

Quelle est la logique opérationnelle centrale d’Ontology ?

Ontology établit des relations de confiance vérifiables on-chain via le processus « identité — données — vérification — confiance ».

Quel rôle joue ONT ID dans ce processus ?

ONT ID est l’identité distribuée de l’utilisateur, servant à lier les données et à participer à la vérification d’identité.

Ontology place-t-il toutes les données on-chain ?

Non. Ontology enregistre généralement les données sous forme de hash ou de justificatif afin de préserver la confidentialité.

Comment Ontology garantit-il l’intégrité des données ?

Grâce au consensus on-chain et aux signatures cryptographiques, les données deviennent immuables une fois inscrites.

À quoi sert ONG dans le fonctionnement d’Ontology ?

ONG sert à régler les frais opérationnels on-chain, incluant les frais de trading pour la création d’identité, la soumission de données et les processus de vérification.

Articles Connexes

Falcon Finance Tokenomics : Explication du mécanisme de capture de valeur FF

Falcon Finance vs Ethena : analyse approfondie du paysage des stablecoins synthétiques

Analyse des Tokenomics de JTO : distribution, utilité et valeur à long terme

Jito vs Marinade : analyse comparative des protocoles de Staking de liquidité sur Solana

Comment Midnight assure-t-il la confidentialité sur la blockchain ? Analyse des preuves à divulgation nulle de connaissance et des mécanismes de confidentialité programmables