CertiK: خسائر قراصنة قطاع التشفير تتجاوز 600 مليون، وتتصاعد التهديدات المتعلقة بالتزييف العميق وسلاسل الإمداد

وفقًا لتقرير CoinTelegraph في 23 أبريل، صرّحت ناتالي نيوسون، المحققة المتخصصة في سلاسل البلوك تشين لدى CertiK، بأن التزييف العميق الفوري، والهجمات التصيّدية عبر الإنترنت، والثغرات في سلسلة التوريد، والثغرات عبر السلاسل، هي الأسباب الرئيسية لهجمات اختراقات تشفير كبيرة الحجم خلال جزء من عام 2026. وبحلول 2026، كانت خسائر قطاع العملات المشفرة بسبب الهجمات الإلكترونية قد تجاوزت 600 مليون دولار.

تصنيف CertiK لأنواع التهديدات الرئيسية في 2026

استنادًا إلى التصريحات العامة لناتالي نيوسون، فإن أبرز أساليب الهجوم الحالية تشمل:

التصيّد عبر الإنترنت (Phishing): نصحت نيوسون المستخدمين بالتحقق من عناوين الروابط وبصحة العقود الذكية كإجراء وقائي أساسي

التزييف العميق الفوري (Real-time Deepfakes): يمكن استخدامه للتحايل على آليات التحقق من هوية KYC الخاصة بالمنصات المشفرة والبنوك

ثغرات سلسلة التوريد: يستهدف المهاجمون مزوّدي البنية التحتية، ويستغلون ثغرات على مستوى المصدر لإطلاق هجمات واسعة النطاق

ثغرات البنية التحتية عبر السلاسل: تتعلق بفشل نقطة ثقة واحدة ضمن بروتوكولات نقل الرسائل عبر السلاسل

وقالت نيوسون في بيانها: «الآن، ومع وجود تقنيات تزييف عميق أكثر إقناعًا، ووكلاء هجوم مستقلين و’ذكاء اصطناعي’، يمكنهم إجراء فحص ذاتي للثغرات داخل العقود الذكية، وكتابة كود استغلال الثغرات، وتنفيذ الهجمات بسرعة الآلة. وفي الوقت نفسه، يمكن أن يصبح الذكاء الاصطناعي أحد أكبر وسائل الدفاع».

كما أوصت نيوسون في الوقت نفسه بأن يستخدم المستثمرون الأفراد محافظًا باردة لتخزين الأصول غير المستخدمة بشكل متكرر، لتقليل مخاطر تسرب المفاتيح الخاصة.

حدثان كبيران مرتبطان بكوريا الشمالية في أبريل

وفقًا لتقارير منشورة، شهد أبريل 2026 وقوع حادثتين كبيرتين من الهجمات المشفرة المرتبطة بكوريا الشمالية:

ثغرة Kelp DAO عبر السلاسل (18 أبريل): استغل المهاجمون خلل نقطة ثقة واحدة في البنية التحتية لبروتوكول نقل الرسائل عبر السلاسل LayerZero ضمن KelpDAO، ما أدى إلى خسارة تقارب 293 مليون دولار، وتفاصيل الخبر في التقرير الرسمي المشترك الذي أصدره Aave وLlamaRisk في 20 أبريل.

هجوم محفظة Zerion الساخنة (15 أبريل): وفقًا للإفصاح الرسمي لمحفظة Zerion المشفرة في 15 أبريل، قام قراصنة مرتبطون بكوريا الشمالية بسرقة حوالي 100 ألف دولار من محفظة Zerion الساخنة عبر هجمات هندسة اجتماعية طويلة الأمد بالاعتماد على الذكاء الاصطناعي.

بالإضافة إلى ذلك، ووفقًا لتقرير Cointelegraph في 6 أبريل، تم الإشارة إلى فاعل تهديد يُعرف باسم «Jinkusu» لبيعه أدوات الجريمة الإلكترونية، باستخدام تقنيات التزييف العميق والتحكم بالصوت للتحايل على آليات التحقق من KYC لدى البنوك والمنصات المشفرة.

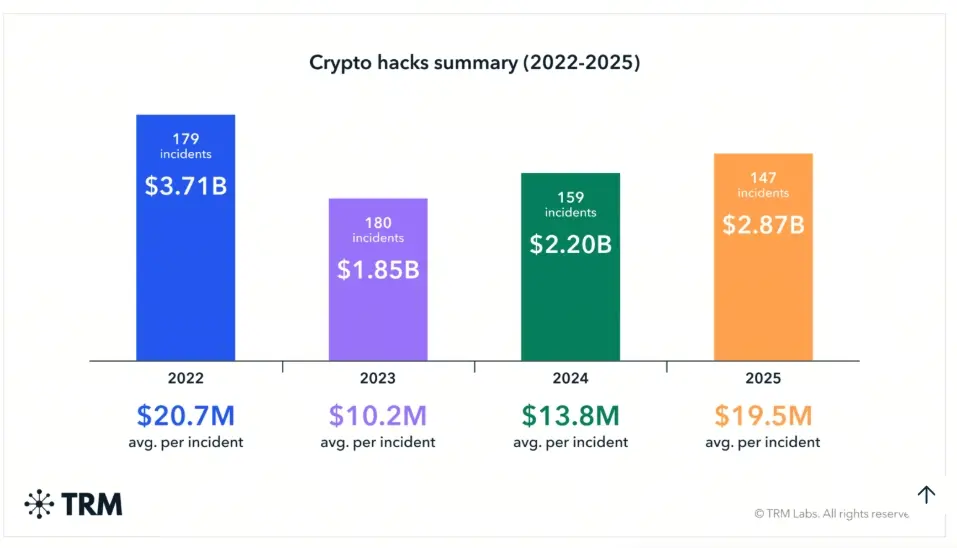

بيانات تاريخية لعام 2025 من TRM Labs وCertiK

(المصدر: TRM Labs)

استنادًا إلى بيانات TRM Labs، بلغ متوسط حجم الخسارة لكل هجوم اختراق على عملات مشفرة في عام 2025 حوالي 19.5 مليون دولار. وكشفت CertiK في ديسمبر 2025 لـ Cointelegraph أن القراصنة سرقوا خلال عام 2025 ما مجموعه 3.3 مليار دولار من الأصول المشفرة، وكان نوع التهديد الأكثر تدميرًا هو ثغرات سلسلة التوريد؛ إذ نتجت خسارة بقيمة 1.45 مليار دولار عن حادثتين فقط، بما في ذلك هجوم اختراق بقيمة 1.4 مليار دولار تعرضت له Bybit في فبراير 2025.

مكتب OCCIP التابع لوزارة الخزانة الأمريكية يوسّع برنامج الأمن السيبراني للأصول الرقمية

وفقًا للإعلان الرسمي الصادر عن وزارة الخزانة الأمريكية في 9 أبريل، أعلن مكتب الأمن السيبراني وحماية البنية التحتية الحيوية (OCCIP) توسيع نطاق تغطية برنامج تحديد تهديدات الأمن السيبراني الخاص به، مع إدراج شركات الأصول الرقمية رسميًا ضمن هذا النطاق.

الأسئلة الشائعة

ما هي أنواع هجمات العملات المشفرة الرئيسية في 2026 التي حددتها CertiK؟

استنادًا إلى التصريحات العامة لناتالي نيوسون، المحققة المتخصصة في سلاسل البلوك تشين لدى CertiK، فإن أبرز أساليب الهجوم في 2026 تشمل التزييف العميق الفوري، وهجمات التصيّد عبر الإنترنت، وثغرات سلسلة التوريد، وثغرات نقطة ثقة واحدة في البنية التحتية عبر السلاسل.

ما حجم خسائر القراصنة في قطاع العملات المشفرة حتى 2026؟

وفقًا لتحليل CertiK، وبحلول 2026، كانت خسائر قطاع العملات المشفرة بسبب هجمات القراصنة قد تجاوزت 600 مليون دولار، ويأتي الجزء الأكبر منها من حادثتين مرتبطتين بكوريا الشمالية: هجوم Kelp DAO في 18 أبريل (293 مليون دولار) وهجوم محفظة Zerion الساخنة في 15 أبريل (حوالي 100 ألف دولار).

ما الإجراء/الإجراءات الجديدة التي أعلنتها OCCIP التابعة لوزارة الخزانة الأمريكية في 9 أبريل بشأن الأصول الرقمية؟

وفقًا للإعلان الرسمي الصادر عن وزارة الخزانة الأمريكية في 9 أبريل، أعلن OCCIP توسيع نطاق تغطية برنامج تحديد تهديدات الأمن السيبراني الخاص به، حيث أدخل شركات الأصول الرقمية رسميًا لأول مرة ضمن إطار حماية الأمن السيبراني الفيدرالي.