حرب الدفاع الكمي للبيتكوين تبدأ! يتم نشر "BIP 360" على شبكة اختبار BTQ، و50 عامل تعدين يسارعون للتعدين التجريبي

المؤلف: HIBKI، المدينة المشفرة

اختبار شبكة BTQ يطبق تقنية BIP 360

الدفاع الكمي لبيتكوين، يتجه من الورقة البيضاء إلى البنية التحتية الفعلية.

أعلنت شركة البلوكشين الكندية BTQ Technologies مؤخرًا أنها أكملت أول نشر كامل لمقترح تحسين بيتكوين 360 (BIP 360) في إصدار شبكة الاختبار الكمية لبيتكوين (Bitcoin Quantum Testnet) v0.3.0.

على الرغم من أن BIP 360 لا يزال في مرحلة المسودة ضمن النظام البيئي الأوسع لبيتكوين ولم يدخل بعد عملية مراجعة المطورين الأساسية الرسمية، إلا أن BTQ سبقت وتحولته إلى بنية تحتية قابلة للاختبار في الوقت الحقيقي، لتمكين المطورين والمعدنين والباحثين من تقييم كيفية عمل المعاملات المقاومة للكم في بيئة عملية.

وفقًا لـ BTQ Technologies، انضم أكثر من 50 معدّنًا، وتم تعدين أكثر من 100,000 من رموز الشبكة الخاصة للاختبار BTQ. بالإضافة إلى ذلك، تشكل مجتمع مفتوح المصدر نشط، حيث يشارك أكثر من 100 عالم تشفير ومطور ومعدن.

لماذا يعتبر BIP 360 مهمًا؟

لفهم أهمية BIP 360، يجب العودة إلى ترقية Taproot التي تم تفعيلها في عام 2021.

يعد Taproot أساسًا مركزيًا لخطط توسيع بيتكوين، يدعم ابتكارات مهمة مثل شبكة Lightning وBitVM وArk، ويُعتبر على نطاق واسع البنية التحتية الأساسية للجيل القادم من تطبيقات بيتكوين. ومع ذلك، هناك خطر محتمل في آلية صرف المسار المفتاحي (key path spend) في Taproot، حيث قد يكشف عن مفتاح المستخدم على السلسلة.

في مستقبل يتوفر فيه حواسيب كمومية قوية بما يكفي، قد يتعرض المفتاح المكشوف لهجوم بواسطة خوارزمية شور (Shor’s Algorithm). نظريًا، يمكن للمهاجم أن يعكس المفتاح الخاص من المفتاح العام، ويقوم بتزوير التوقيعات وسرقة الأموال.

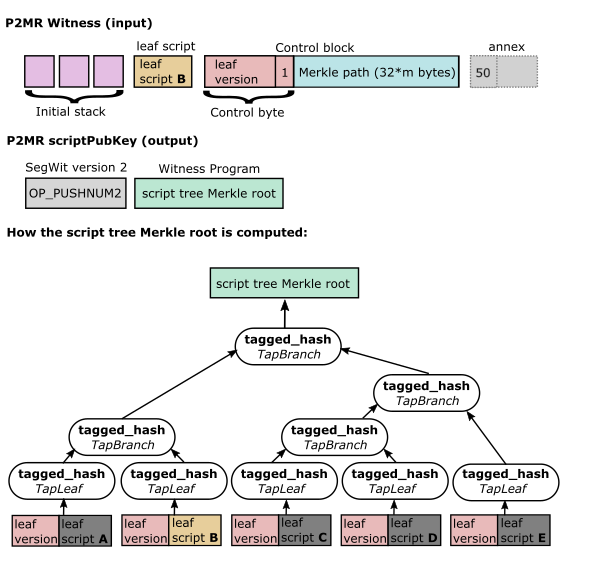

الحل الذي يقترحه BIP 360 هو إدخال نوع جديد من المخرجات يسمى “الدفع إلى جذر ميركل” (Pay-to-Merkle-Root، P2MR). P2MR هو هيكل شجرة هاش يلتزم مباشرة بجذر ميركل الخاص بالنص البرمجي، ولا يعتمد على المفتاح الداخلي أو التعديلات الدقيقة، مما يقطع الطريق أمام الثغرة الكمومية المحتملة مع الاحتفاظ بوظائف نصوص Taproot.

المصدر: GitHub | شرح تقنية P2MR في BIP 360

الإصدار v0.3.0 من الشبكة التجريبية: من المفهوم إلى البنية التحتية القابلة للتنفيذ

وفقًا لشرح BTQ التقني، يتضمن تنفيذ BIP 360 الكامل قواعد توافق P2MR، ويستخدم تنسيق عنوان bc1z (ترميز bech32m) للإصدار الثاني من الشهود المعزولين، ويجمع بين التحقق من التزام جذر ميركل وآلية التحقق من الكتل.

من الجدير بالذكر أن الشبكة التجريبية أطلقت جميع عمليات التوقيع بعد الكم في بيئة P2MR tapscript، والتي تشمل خمسة رموز تشغيل بعد الكم (Dilithium).

Dilithium هو خوارزمية توقيع رقمي بعد الكم معتمدة من قبل المعهد الوطني للمقاييس والتقنية (NIST) في الولايات المتحدة، ويعني إدخاله أن الشبكة التجريبية أصبحت تمتلك القدرة على التحقق من التوقيعات المقاومة للكم الحقيقي، وليس مجرد مفهوم نظري.

بالنسبة لدعم الأدوات، توفر هذه الإصدار واجهة سطر أوامر كاملة (CLI) وأدوات محفظة، بالإضافة إلى دعم RPC كامل، مما يسمح للمستخدمين بتنفيذ كامل عملية إنشاء المعاملات، التمويل، التوقيع، البث، والتأكيد على الشبكة التجريبية، مع التحقق من الوظائف من طرف إلى طرف.

التهديدات الكمومية حقيقية، لكنها ليست أزمة فورية

حاليًا، تتباين الآراء في الصناعة حول تهديدات الكم، بين فريق متفائل يعتقد أن التهديد بعيد لعقود، وفريق آخر يروج لنظرية “يوم Q قادم” ككارثة وشيكة.

قال أليكس ثورن، مدير الأبحاث في Galaxy Digital، في مقابلة مع CoinDesk، إن التهديد الكمومي لبيتكوين موجود بالفعل، لكنه يؤثر حاليًا فقط على محافظ معينة مكشوفة، ولا يشكل تهديدًا فوريًا لأمان الشبكة بشكل عام، وأن المخاطر حقيقية ومعروفة، وأن الأشخاص الأكثر قدرة على حل المشكلة يعملون بنشاط على ذلك.

- قراءة إضافية: دحض “نظرة نهاية العالم الكمومية”! CoinShares: فقط “10,200 بيتكوين” تواجه خطرًا حقيقيًا

على شبكة بيتكوين، فقط الأموال التي تم كشف مفتاحها العام على السلسلة تكون معرضة للخطر، ويشمل ذلك الحالات التي يستخدم فيها المستخدمون عناوين مكررة، أو المؤسسات التي تتبع أساليب غير موثوقة، أو الأموال المخزنة في عناوين قديمة.

تقدر مؤسسة الأبحاث الأمنية Project Eleven أن حوالي 7 ملايين بيتكوين تقع ضمن فئة الأصول المحتملة التعرض، ولكن في ظل القدرات الحسابية الكمومية المعروفة حاليًا، تظل هذه الأموال آمنة.

حتى مع التقديرات المتفائلة، فإن فقط عدد قليل جدًا من المؤسسات البحثية المتخصصة لديها القدرة على تحقيق تقدم نوعي في قدرات الحوسبة الكمومية في المستقبل القريب.

إلى أي مدى يمكن أن يذهب BIP 360؟

بالرغم من أن نشر شبكة الاختبار BTQ يمثل إنجازًا مهمًا، إلا أن جعل BIP 360 طبقة حماية حقيقية لشبكة بيتكوين يتطلب طريقًا طويلًا.

لا يزال BIP 360 في مرحلة المسودة، وما إذا كان سيدخل عملية مراجعة المقترحات الرسمية لبيتكوين ويحصل على دعم واسع من المعدنين ومطوري النواة، سيكون مؤشرًا رئيسيًا على إمكانية تطبيق هذا التحديث.

يميل مجتمع بيتكوين إلى الحذر عند إجراء تغييرات على البروتوكول، حيث استغرقت ترقية Taproot سنوات من المقترح إلى التفعيل، وتعد الترقية المقاومة للكم أكثر تعقيدًا من حيث التشفير، والتحديات الإدارية لا تقل أهمية.

بالنسبة للمستثمرين والمهنيين، فإن النهج الأكثر واقعية هو متابعة تقدم BIP 360 في مجتمع التطوير وتشكيل الإجماع، بدلاً من إصدار أحكام مبكرة استنادًا فقط إلى نشر الشبكة التجريبية، بشأن توقيت التحديثات المقاومة للكم.