OpenClaw تستهدف AWS، ثغرة أمنية حرجة تكشف أكثر من 40 ألف مثيل سحابي

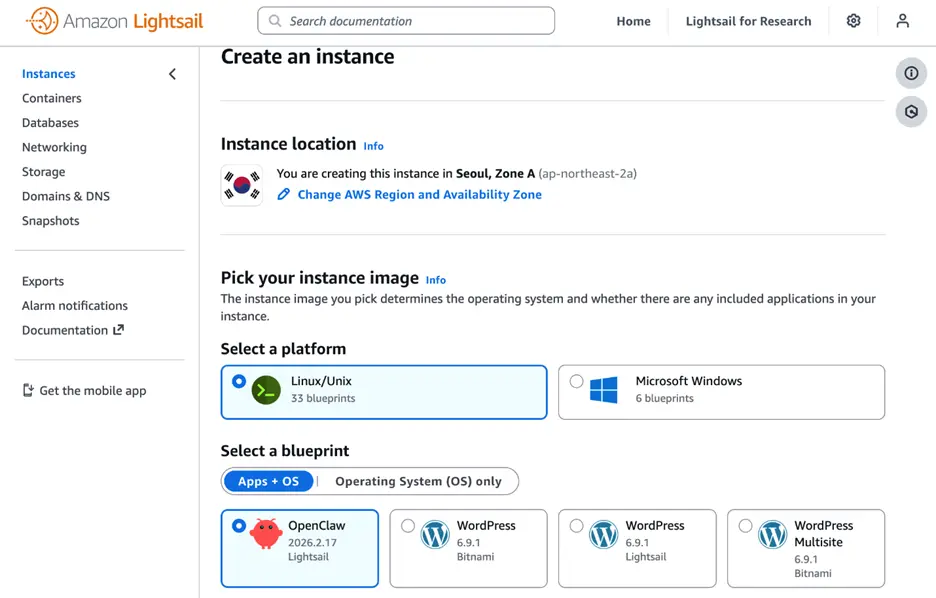

أمازون ويب سيرفيسز (AWS) أطلقت مؤخرًا خدمة النشر والتشغيل بنقرة واحدة لـ OpenClaw على منتجها الخفيف من الخوادم الافتراضية Amazon Lightsail، مما يوفر حلاً مبسطًا لنشر السحابة لهذا الإطار الوكيل الذكي. ومع ذلك، يأتي هذا الإصدار في وقت تتصاعد فيه أزمة أمنية مستمرة لـ OpenClaw، حيث كشفت التقارير عن وجود 42900 حالة من الأمثلة المكشوفة علنًا في 82 دولة حول العالم.

نشر AWS Lightsail المُدار: التفاصيل التقنية والموقع

أوضحت AWS أن هذا التكامل جاء استجابةً لتعكس واسع من العملاء حول التحديات المعقدة في إعداد OpenClaw بأنفسهم. تم إعداد مخططات Lightsail مسبقًا مع تكامل افتراضي مع Amazon Bedrock (بإعداد Claude Sonnet 4.6 بشكل افتراضي)، ويتم إنشاء الأدوار IAM المطلوبة تلقائيًا عبر سكربتات CloudShell. بعد اختيار مخطط OpenClaw، يمكن للمستخدمين التفاعل مع الوكيل الذكي عبر المتصفح أو باستخدام شهادات SSH، ومن خلال تطبيقات مثل WhatsApp وTelegram وSlack وDiscord أو الواجهة الإلكترونية.

من حيث الانتشار، فإن صعود OpenClaw كان سريعًا بشكل مذهل: أنشأه بيتر ستاينبرغر في نوفمبر 2025 (في البداية باسم Clawdbot، ثم تم تغييره إلى Moltbot ثم OpenClaw مرتين)، وانتشر بشكل فيروسي في أوائل 2026، حيث جمع خلال أسابيع 100 ألف نجمة، وتجاوز الآن Linux وReact ليصبح من أعلى المستودعات على GitHub من حيث عدد النجوم. انضم ستاينبرغر إلى OpenAI في فبراير من هذا العام، وأصبح OpenClaw الآن منظمة مستقلة مفتوحة المصدر مدعومة من قبل OpenAI.

CVE-2026-25253 والانتشار الواسع للحالات المكشوفة: الصورة الأمنية الكاملة

التحدي الأمني الرئيسي الذي تواجهه AWS مع هذا الإصدار هو ثغرة أمنية خطيرة موثقة جيدًا، وتسبب ظاهرة الانتشار الواسع التالية:

CVE-2026-25253 (تم الكشف عنه في 1 فبراير): يؤثر على جميع إصدارات OpenClaw قبل 29 يناير 2026، ويسمح للمهاجمين بتنفيذ تعليمات برمجية عن بُعد بنقرة واحدة عبر سرقة رموز WebSocket؛ حيث يمكن للمهاجم إنشاء روابط URL خبيثة، وعند النقر عليها من قبل المستخدم، يتم إرسال رمز المصادقة تلقائيًا إلى خادم يتحكم فيه المهاجم، دون أي تدخل من المستخدم.

إحصائيات الانتشار: اكتشفت Hunt.io أكثر من 17,500 حالة مكشوفة؛ وسجلت Bitsight بين يناير وفبراير أكثر من 30,000 حالة؛ وأكدت SecurityScorecard عبر مسح عالمي وجود 42,900 حالة علنية، منها 15,200 حالة مصابة بثغرة تنفيذ التعليمات البرمجية عن بُعد (RCE).

مركزية النشر السحابي: 98.6% من الحالات المكشوفة تعمل على منصات سحابية مثل DigitalOcean وAlibaba Cloud وTencent Cloud وAWS، وليس على الشبكات المنزلية، مما يدل على استخدامها الواسع في بيئات الشركات والمطورين.

هدف سرقة الشهادات: كل حالة من حالات OpenClaw تخزن مفاتيح API لخدمات مثل Claude وOpenAI وGoogle AI، مما يجعلها هدفًا عالي الأولوية لسرقة الشهادات.

وقد استجابت الحكومات أيضًا، حيث أصدرت وزارة الصناعة وتكنولوجيا المعلومات الصينية تحذيرات أمنية، وفرضت الشركات التقنية في كوريا حظرًا على الاستخدام الداخلي لـ OpenClaw.

تلوث سلسلة التوريد والمخاطر الهيكلية للأمان

بالإضافة إلى الثغرات المعروفة، كشف الباحثون عن مشاكل هيكلية أعمق:

تلوث سلسلة التوريد في ClawHub: اكتشفت Bitdefender حوالي 900 حزمة خبيثة في مركز مهارات OpenClaw، ClawHub، تمثل حوالي 20% من جميع المهارات المنشورة. تشمل الحزم الخبيثة أدوات مزيفة لسرقة الشهادات، وبوابات خلفية تتيح وصولاً دائمًا، وبرمجيات خبيثة عالية المستوى تستخدم التعتيم لتجاوز مراجعة الكود. تعمل مهارات OpenClaw بامتيازات نظام، ويمكنها الوصول مباشرة إلى الرسائل، ومفاتيح API، والملفات، مما يجعل تأثير هجمات سلسلة التوريد أكثر تدميرًا من بيئات npm أو PyPI.

هجمات حقن التعليمات: أظهرت أبحاث Giskard أن التعليمات المُصممة بعناية يمكن أن تستخرج مفاتيح API، والمتغيرات البيئية، والشهادات الخاصة من الوكلاء العاملين، وهو مشكلة هيكلية لا يمكن حلها بشكل جذري بواسطة آلية الحماية في مخطط Lightsail.

تقر وثائق AWS بأن “تشغيل OpenClaw بشكل غير صحيح قد يسبب تهديدات أمنية”، وتوصي بعدم فتح البوابات العامة، وتغيير الرموز بشكل دوري، وتخزين الشهادات في المتغيرات البيئية بدلاً من ملفات التكوين — لكن الإرشادات لا تقدم شرحًا شاملًا لتعزيز الأمان.

الأسئلة الشائعة

هل تدابير الأمان التي تقدمها AWS Lightsail كافية لحماية مستخدمي OpenClaw من الثغرات المعروفة؟

توفر مخططات Lightsail إجراءات أمنية مثل بيئة معزولة، ومصادقة الأجهزة، والوصول التلقائي عبر TLS/HTTPS، مما يقلل من بعض نواقل الهجوم. ومع ذلك، فهي لا تحل مشكلة CVE-2026-25253 التي تتطلب التحديث إلى إصدار معين (ويجب أن توضح وثائق AWS متطلبات الإصدار)، كما أنها لا تعالج بشكل جذري هجمات حقن التعليمات أو تلوث سلسلة التوريد في ClawHub.

هل ينبغي للشركات نشر OpenClaw في بيئة الإنتاج؟

أظهر بحث Token Security أن 22% من المؤسسات لديها موظفون يقومون بتشغيل OpenClaw بدون إذن من قسم تكنولوجيا المعلومات، مما يخلق ما يُعرف بـ “الذكاء الاصطناعي الظل”. قبل اعتماد نسخة Lightsail المدارة رسميًا، يجب على الشركات تقييم: (1) هل تم التحديث إلى إصدار يُصلح CVE-2026-25253؛ (2) هل مصادر مهارات ClawHub موثوقة؛ (3) هل تتوافق صلاحيات النظام (مثل الوصول إلى الملفات، وتنفيذ السكربتات، والتحكم في المتصفح) مع سياسات الأمان في المؤسسة.

هل أدى تحول OpenClaw إلى منظمة مفتوحة المصدر مدعومة من OpenAI إلى تحسين الأمان؟

تم تحويل OpenClaw إلى منظمة مستقلة مدعومة من OpenAI، ويواصل المجتمع الذي يديره أعضاء مرخصون من MIT تطوير المشروع. من الناحية النظرية، يوفر الهيكل التنظيمي إدارة أكثر استدامة ويقلل من مخاطر الاعتماد على فرد واحد. ومع ذلك، فإن مشكلة تلوث سلسلة التوريد في ClawHub تعكس نقص آليات مراجعة الحزم في النظام البيئي، ويحتاج إلى إنشاء عمليات مراجعة أكثر صرامة، وليس مجرد تغيير الهيكل التنظيمي هو الحل.